Spis treści:

Naucz się: Zawód Specjalista ds. Cyberbezpieczeństwa

Naucz się więcejCzym jest złośliwe oprogramowanie

Złośliwe oprogramowanie (malware) to kategoria oprogramowania zaprojektowana w celu wyrządzenia szkód urządzeniom cyfrowym, danym lub ich właścicielom. Takie programy mogą poważnie zakłócić działanie komputerów, a także wykorzystywać zasoby systemowe do wydobywania kryptowalut bez wiedzy użytkownika. Zagrożenia ze strony złośliwego oprogramowania dotyczą nie tylko użytkowników indywidualnych, ale także firm, agencji rządowych i organizacji. Ochrona przed tego typu oprogramowaniem wymaga kompleksowego podejścia, obejmującego regularną aktualizację rozwiązań antywirusowych, świadomość użytkowników potencjalnych zagrożeń oraz przestrzeganie zasad cyberbezpieczeństwa.

Wszystkie złośliwe programy łączy wspólna nazwa „malware”. Wirusy, trojany i robaki to tylko niektóre z jego odmian. Według ekspertów, do 2025 roku szkody spowodowane cyberprzestępczością mogą przekroczyć 10 bilionów dolarów. Rozważmy kilka przypadków, które wyraźnie pokazują skalę i konsekwencje ataków złośliwego oprogramowania.

W 2017 roku wirus ransomware WannaCry zainfekował ponad 75 000 komputerów na całym świecie. Wykorzystał lukę w zabezpieczeniach systemu operacyjnego Windows, blokując dostęp do plików i żądając okupu w Bitcoinach. Atak dotknął zarówno użytkowników prywatnych, jak i duże organizacje, w tym brytyjską Narodową Służbę Zdrowia (NHS), francuskiego producenta samochodów Renault, niemieckiego operatora kolejowego Deutsche Bahn i wiele innych. WannaCry stał się jednym z najbardziej znanych cyberataków, podkreślając wagę ochrony danych i aktualizacji oprogramowania, aby zapobiec podobnym incydentom w przyszłości.

W 2021 roku grupa hakerów DarkSide przeprowadziła atak ransomware na największy rurociąg naftowy w Stanach Zjednoczonych. Wydarzenie to doprowadziło do tymczasowego zawieszenia jego działalności, niedoborów paliwa i paniki społecznej. Operator rurociągu został zmuszony do zapłacenia hakerom ponad 4 milionów dolarów w Bitcoinach, chociaż część tej kwoty została później zwrócona FBI. Ten incydent podkreśla znaczenie cyberbezpieczeństwa i przygotowania firm na potencjalne zagrożenia w przestrzeni cyfrowej.

Jeśli interesują Cię podobne przypadki, posiadamy obszerny zbiór materiałów na ten temat.

- „Hakerzy ukradli pamięć haseł z usługi LastPass”;

- „Hakerzy zainfekowali komputery, używając klonu edytora graficznego GIMP”;

- „Uczeń zhakował Ubera, ale nikt nie traktował go poważnie”;

- „Hakerzy ukryli wirusa w nowym obrazie z Kosmicznego Teleskopu Jamesa Webba”;

- „Nowy niebezpieczny wirus CloudMensis skutecznie monitoruje właścicieli MacBooków”;

- „Nowy podtyp wirusa Emotet kradnie dane kart bankowych bezpośrednio z przeglądarki Google Chrome”;

- „Luka w zabezpieczeniach Log4j została również odkryta w Xcode”.

Zainfekowane urządzenie często wykazuje anomalie w działaniu: programy mogą uruchamiać się powoli lub bez Twojej interwencji, Natrętne reklamy pojawiające się w przeglądarce, nieoczekiwane otwieranie kart i inne oznaki złośliwego oprogramowania. Jednak niektóre rodzaje złośliwego oprogramowania mogą pozostać niewykryte przez długi czas, w zależności od intencji atakujących. Ważne jest, aby zrozumieć zagrożenia i regularnie skanować urządzenia w poszukiwaniu wirusów, aby zapobiegać potencjalnym zagrożeniom i chronić swoje dane osobowe.

Jak rozprzestrzenia się złośliwe oprogramowanie

Złośliwe oprogramowanie nie aktywuje się automatycznie podczas odwiedzania zasobów online. Nowoczesne przeglądarki są wyposażone w wielowarstwowe systemy bezpieczeństwa, które skutecznie chronią użytkowników. Blokują one złośliwe skrypty i witryny phishingowe, weryfikują autentyczność certyfikatów SSL i izolują aplikacje internetowe w piaskownicy. Na przykład, jeśli przypadkowo trafisz na fałszywą stronę banku, przeglądarka natychmiast ostrzeże Cię o potencjalnym zagrożeniu i zablokuje dostęp do tego zasobu. Te mechanizmy bezpieczeństwa znacznie zmniejszają ryzyko infekcji złośliwym oprogramowaniem i sprawiają, że przeglądanie internetu jest bezpieczniejsze.

Większość aplikacji internetowych jest tworzona w JavaScript. Jego architektura została pierwotnie stworzona w celu zapobiegania wykonywaniu potencjalnie niebezpiecznych akcji w przeglądarce. Kod JavaScript nie może samodzielnie uzyskiwać dostępu do plików na komputerze, uruchamiać programów ani wchodzić w interakcje z zasobami systemowymi, takimi jak kamera internetowa, mikrofon czy schowek, bez wyraźnej zgody użytkownika. Zapewnia to wysoki poziom bezpieczeństwa i chroni dane osobowe, co czyni JavaScript kluczowym elementem nowoczesnych technologii internetowych.

Czytaj również:

JavaScript to język programowania wysokiego poziomu używany do tworzenia interaktywnych i dynamicznych stron internetowych. Umożliwia programistom dodawanie funkcjonalności do witryn, poprawiając komfort użytkowania. JavaScript jest wykonywany po stronie klienta, co oznacza, że działa w przeglądarce użytkownika, zmniejszając obciążenie serwera i przyspieszając czas reakcji.

JavaScript jest wykorzystywany głównie do tworzenia animacji, obsługi zdarzeń, walidacji formularzy i interakcji z serwerem za pośrednictwem AJAX. Ze względu na swoją wszechstronność, JavaScript stał się integralną częścią tworzenia stron internetowych i jest używany w połączeniu z HTML i CSS do tworzenia nowoczesnych aplikacji internetowych.

Co więcej, JavaScript jest obsługiwany przez wszystkie główne przeglądarki, co zapewnia kompatybilność między przeglądarkami. Dzięki różnym bibliotekom i frameworkom, takim jak React, Angular i Vue.js, programiści mogą znacznie uprościć proces tworzenia złożonych interfejsów i poprawić wydajność aplikacji.

Podsumowując, JavaScript jest niezbędnym narzędziem dla programistów stron internetowych, umożliwiającym tworzenie interaktywnych i responsywnych zasobów internetowych, które spełniają potrzeby użytkowników i firm.

Nowoczesne systemy operacyjne zapewniają wysoki poziom bezpieczeństwa dzięki wbudowanym komponentom antywirusowym, środowiskom aplikacji w trybie sandbox oraz systemom kontroli kont użytkowników. Na przykład, podczas próby zainstalowania nowego oprogramowania w systemie Windows, pojawia się okno Kontroli konta użytkownika (UAC) z prośbą o potwierdzenie. Jeśli użytkownik odmówi, instalacja nie zostanie ukończona. Pomaga to zapobiegać nieautoryzowanym zmianom w systemie i chroni przed potencjalnym złośliwym oprogramowaniem.

Pomimo stosowania różnych systemów ochrony, złośliwe oprogramowanie nadal aktywnie się rozprzestrzenia. Dzieje się tak z kilku powodów. Po pierwsze, cyberprzestępcy stale udoskonalają swoje metody ataków, tworząc nowe warianty złośliwego oprogramowania, które mogą omijać istniejące systemy bezpieczeństwa. Po drugie, użytkownicy często nie aktualizują swoich urządzeń i programów, co naraża ich na nowe zagrożenia. Po trzecie, brak zrozumienia podstaw cyberbezpieczeństwa wśród użytkowników prowadzi do nieostrożnych zachowań, takich jak otwieranie podejrzanych załączników e-mail lub klikanie niebezpiecznych linków. Wszystkie te czynniki przyczyniają się do rozprzestrzeniania się złośliwego oprogramowania, utrudniając ochronę przed nim.

- Błędy ludzkie i nieostrożność użytkownika.

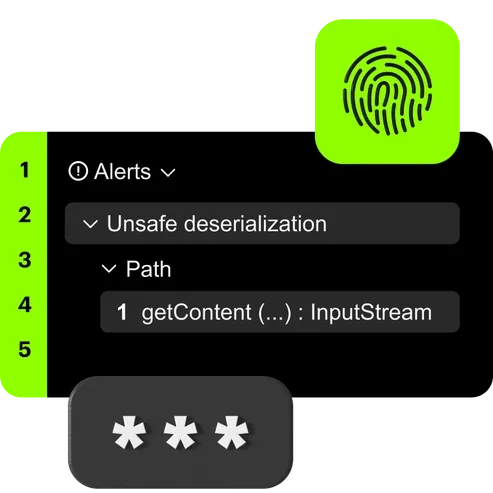

- Luki techniczne w oprogramowaniu. Na przykład błędy w kodzie lub niezałatane luki w zabezpieczeniach.

- Niewystarczające kompetencje programistów w zakresie bezpieczeństwa. Obejmuje to błędy w przetwarzaniu danych użytkownika, brak ochrony przed znanymi lukami w zabezpieczeniach, niezabezpieczone przechowywanie haseł oraz stosowanie przestarzałych metod szyfrowania.

- Ciągły rozwój i wyrafinowanie metod ataków hakerskich.

Większość cyberataków jest spowodowana działaniami użytkowników. W następnej sekcji przyjrzymy się bliżej, jak dokładnie przebiegają te ataki i jakie rodzaje złośliwego oprogramowania są wykorzystywane do ich przeprowadzania.

Rodzaje złośliwego oprogramowania

Według ekspertów, codziennie powstaje ponad 450 000 nowych złośliwych programów, a łączna liczba takich zagrożeń sięga setek milionów. W tej sekcji przeanalizujemy kluczowe kategorie złośliwego oprogramowania, z którym może spotkać się każdy użytkownik.

Adware, znany również jako programy reklamowe, działa jak natrętni agenci reklamowi, którzy śledzą użytkowników online. Programy te wyświetlają podejrzane produkty i usługi za pośrednictwem okien pop-up i banerów, mogą zmieniać stronę główną przeglądarki, przekierowywać zapytania wyszukiwania i śledzić aktywność użytkownika online. Adware nie tylko utrudnia wygodne przeglądanie stron internetowych, ale może również stanowić zagrożenie dla bezpieczeństwa, gromadząc dane osobowe bez wiedzy użytkownika.

Adware jest często instalowany na komputerach wraz z różnymi narzędziami, takimi jak odtwarzacze wideo, konwertery i programy do pobierania plików. Po zainstalowaniu zaczyna aktywnie korzystać z zasobów komputera, co prowadzi do zauważalnego spowolnienia działania i szybkości połączenia internetowego. Aby uniknąć tych problemów, ważne jest uważne monitorowanie zainstalowanych programów i regularne skanowanie systemu w poszukiwaniu niechcianego oprogramowania.

Główne drogi zakażenia to kontakt z zakażonymi osobami, dzielenie się środkami higieny osobistej oraz spożywanie skażonej żywności lub wody. Zakażenie może również nastąpić poprzez ukąszenia owadów lub interakcję ze zwierzętami przenoszącymi infekcje. Ważne jest, aby znać drogi przenoszenia chorób, aby zminimalizować ryzyko zakażenia i chronić swoje zdrowie. Skuteczne środki ostrożności, takie jak regularna higiena, szczepienia i unikanie kontaktu z potencjalnie zakażonymi osobami, mogą pomóc zmniejszyć prawdopodobieństwo zakażenia. Zwróć uwagę na oznaki choroby i skonsultuj się z lekarzem, jeśli wystąpią objawy.

- Pobieranie darmowych programów z podejrzanych stron internetowych.

- Instalowanie niezweryfikowanych rozszerzeń przeglądarki.

- Kliknięcie w złośliwe linki reklamowe.

W 2024 roku w internecie pojawił się program o nazwie Search Marquis, podszywający się pod przydatne rozszerzenie przeglądarki. Po zainstalowaniu zmieniał stronę startową, przekierowywał zapytania wyszukiwania przez swoje serwery i wyświetlał natrętne reklamy. Usunięcie tego oprogramowania stało się prawdziwym wyzwaniem, ponieważ uruchamiało ono liczne powiązane procesy, utrudniając całkowite usunięcie. Użytkownikom zdecydowanie zaleca się ostrożność podczas instalowania rozszerzeń i korzystanie z niezawodnego oprogramowania antywirusowego w celu ochrony przed takimi zagrożeniami. Oprogramowanie szpiegujące (spyware) to złośliwe oprogramowanie, które gromadzi dane osobowe i inne informacje bez wiedzy użytkownika. Programy te mogą śledzić naciśnięcia klawiszy, rejestrować historię przeglądanych stron internetowych, przechwytywać dane logowania, rejestrować rozmowy telefoniczne i wykonywać ukryte zrzuty ekranu. W rezultacie atakujący uzyskują dostęp do poufnych informacji, co może prowadzić do strat finansowych i wycieku danych osobowych. Ochrona przed oprogramowaniem szpiegującym obejmuje korzystanie z oprogramowania antywirusowego, regularne aktualizacje systemu oraz ostrożność podczas pobierania plików i odwiedzania stron internetowych. Oprogramowanie szpiegujące znacząco obniża wydajność urządzenia i zwiększa zużycie ruchu internetowego, ponieważ stale działa w tle. Zainstalowane na urządzeniu oprogramowanie szpiegujące może negatywnie wpłynąć na szybkość systemu, utrudniając wykonywanie codziennych zadań. Zużywa również dodatkowe zasoby, co prowadzi do wzrostu kosztów ruchu internetowego. Ochrona przed oprogramowaniem szpiegującym i regularne skanowanie urządzeń w poszukiwaniu złośliwego oprogramowania to ważne środki zapewniające bezpieczeństwo i optymalizację wydajności urządzeń. Podstawowe metody dystrybucji informacji obejmują różne kanały i platformy, które pomagają docierać do odbiorców docelowych. Do najpopularniejszych metod należą media społecznościowe, marketing e-mailowy, marketing treści oraz publikowanie materiałów na stronach internetowych i blogach. Skuteczna dystrybucja wymaga jasnej strategii, która pomoże zdefiniować grupę docelową i wybrać odpowiednie kanały komunikacji. Ważne jest również, aby wziąć pod uwagę trafność i jakość treści, aby przyciągnąć uwagę użytkowników i zwiększyć ich zaangażowanie. Optymalizacja SEO pomoże poprawić widoczność treści w wyszukiwarkach, co z kolei zwiększy zasięg i efektywność dystrybucji informacji.

- Pobieranie darmowego oprogramowania z niezaufanych źródeł.

- E-maile phishingowe ze złośliwymi załącznikami.

- Zainfekowane banery reklamowe.

- Fałszywe instalatory oprogramowania.

W 2023 roku 8 milionów urządzeń w Azji i Afryce zostało zainfekowanych oprogramowaniem szpiegującym SpyLoan. To złośliwe oprogramowanie podszywało się pod aplikacje pożyczkowe, co pozwalało mu skutecznie oszukiwać użytkowników. SpyLoan kradł dane osobowe, w tym kontakty i informacje bankowe, zagrażając bezpieczeństwu finansowemu ofiar. Ochrona przed takimi zagrożeniami staje się coraz ważniejsza, a użytkownicy powinni zachować ostrożność podczas instalowania aplikacji, zwłaszcza tych, które wymagają dostępu do poufnych informacji.

Przeczytaj również:

Phishing to oszukańcza metoda, w której atakujący próbują uzyskać poufne dane użytkowników, takie jak hasła, numery kart kredytowych i inne dane osobowe. Zazwyczaj korzystają z fałszywych stron internetowych lub wiadomości e-mail wyglądających na legalne, aby nakłonić ludzi do ujawnienia swoich danych.

Ochrona przed phishingiem wymaga czujności i podjęcia pewnych środków ostrożności. Ważne jest, aby sprawdzać adresy stron internetowych przed podaniem danych osobowych, uważnie czytać wiadomości e-mail i unikać klikania podejrzanych linków. Instalacja oprogramowania antywirusowego i korzystanie z uwierzytelniania wieloskładnikowego może znacznie zmniejszyć ryzyko. Edukacja użytkowników o oznakach phishingu również odgrywa kluczową rolę w zapobieganiu oszustwom.

Zachowaj czujność na wiadomości zawierające błędy gramatyczne lub nietypowe prośby i zawsze weryfikuj autentyczność źródeł przed udostępnieniem danych osobowych. Pamiętaj, że legalne firmy nigdy nie będą żądać poufnych danych za pośrednictwem poczty e-mail. Tworzenie silnych haseł i ich regularna aktualizacja również pomogą chronić Twoje konta przed phishingiem.

Rootkit to niebezpieczny rodzaj złośliwego oprogramowania, którego celem jest ukrycie obecności innego złośliwego oprogramowania w systemie operacyjnym. Nazwa „rootkit” pochodzi od uniksowych terminów „root”, które odnosi się do superużytkownika, oraz „kit”, co tłumaczy się jako zestaw narzędzi. Głównym celem rootkitów jest zapewnienie atakującym dostępu i kontroli nad systemem, jednocześnie pozostając niewykrytym przez użytkownika i administratorów. Rootkity mogą być wykorzystywane do kradzieży danych osobowych, instalowania dodatkowego złośliwego oprogramowania i wykonywania innych szkodliwych działań. Ochrona przed rootkitami wymaga specjalistycznych programów antywirusowych i regularnych aktualizacji zabezpieczeń.

Rootkit to złośliwe oprogramowanie, które przenika do systemu operacyjnego i uzyskuje uprawnienia administratora. Następnie przechwytuje wywołania systemowe i modyfikuje kluczowe funkcje systemowe, dzięki czemu ono i inne złośliwe oprogramowanie pozostają niewykryte przez programy antywirusowe. Utrudnia to wykrycie rootkita, ale użytkownicy mogą zauważyć spowolnienie działania komputera, wyłączenie programów antywirusowych lub nieprawidłowe działanie aplikacji systemowych. Utrzymanie bezpieczeństwa systemu i regularne aktualizowanie oprogramowania antywirusowego może pomóc w identyfikacji i eliminacji zagrożeń typu rootkit.

Główne metody infekcji to:

- Pobieranie pirackiego oprogramowania.

- E-maile phishingowe.

- Luki w zabezpieczeniach przestarzałych wersji oprogramowania.

- Korzystanie z zainfekowanych dysków USB.

Jeden z najbardziej znanych rootkitów, Stuxnet, został stworzony w 2010 roku w celu spowolnienia irańskiego programu nuklearnego. Wykorzystywał on kilka luk w zabezpieczeniach systemu operacyjnego Windows i zainfekował około 25% wirówek w zakładzie wzbogacania uranu w Natanz, znacznie opóźniając uruchomienie elektrowni jądrowej. Stuxnet stał się ikonicznym przykładem cyberbroni, pokazując, jak oprogramowanie może być wykorzystywane do osiągania celów strategicznych.

Rootkit został wszczepiony do wysoce bezpiecznych urządzeń za pośrednictwem zainfekowanego dysku flash i pozostał niewykryty przez kilka miesięcy. Podkreśla to wagę zachowania środków bezpieczeństwa podczas pracy z zewnętrznymi nośnikami danych. Wykrycie tego rootkita było możliwe dopiero po dokładnej analizie systemu, która wykazała jego wysoki stopień ukrycia i wyrafinowania. Ochrona urządzeń przed takimi zagrożeniami wymaga regularnej aktualizacji oprogramowania antywirusowego i starannego monitorowania źródeł danych.

Trojan zdalnego dostępu, zwany również trojanem, to złośliwe oprogramowanie, które podszywa się pod legalne aplikacje, aby uzyskać nieautoryzowany dostęp do komputera. Podobnie jak mityczny koń trojański, może wydawać się nieszkodliwy na zewnątrz, ale kryje w sobie poważne zagrożenia. Trojan jest w stanie tworzyć tylne furtki do zdalnego sterowania, wykradać poufne dane, monitorować aktywność użytkowników i wykorzystywać zasoby obliczeniowe systemu do wykonywania innych złośliwych operacji. Użytkownicy powinni zachować szczególną ostrożność podczas instalowania nowych programów i regularnie aktualizować oprogramowanie antywirusowe, aby chronić się przed takimi zagrożeniami.

Komputer zainfekowany trojanem wykazuje zauważalny spadek wydajności i nienormalnie wysokie zużycie danych internetowych, które może sięgać kilku gigabajtów dziennie, nawet gdy urządzenie jest bezczynne. Oznacza to, że złośliwe oprogramowanie aktywnie wykorzystuje zasoby systemowe i połączenie sieciowe, co negatywnie wpływa na komfort użytkowania. Regularne skanowanie urządzenia w poszukiwaniu złośliwego oprogramowania i ochrona przed trojanami są ważne, aby utrzymać stabilne działanie komputera i ograniczyć ruch internetowy.

Popularne metody rozpowszechniania informacji obejmują różne podejścia i strategie, które pozwalają skutecznie dostarczać treści docelowym odbiorcom. Metody te obejmują wykorzystanie mediów społecznościowych, e-mail marketingu, content marketingu i optymalizacji SEO w celu zwiększenia widoczności w wyszukiwarkach. Media społecznościowe pozwalają szybko i wygodnie udostępniać informacje, tworząc efekt wirusowy. E-mail marketing pozwala bezpośrednio dotrzeć do subskrybentów, oferując im trafne oferty i wiadomości. Content marketing koncentruje się na tworzeniu wysokiej jakości treści, które przyciągają i utrzymują uwagę użytkowników. Optymalizacja SEO pomaga poprawić pozycję witryny w wynikach wyszukiwania, co przyczynia się do wzrostu ruchu organicznego. Te metody są kluczowe dla skutecznego rozpowszechniania informacji i osiągania celów marketingowych.

- Poprzez zainfekowane programy, które można pobrać z podejrzanych stron pod przykrywką darmowych aplikacji, gier lub przydatnych narzędzi.

- Poprzez fałszywe aktualizacje i poprawki – trojany często podszywają się pod aktualizacje przeglądarek, sterowników lub programów antywirusowych.

- Poprzez makra w dokumentach Microsoft Office: użytkownik pobiera plik Word lub Excel, włącza makra i aktywuje osadzonego trojana.

W 2007 roku eksperci ds. cyberbezpieczeństwa zidentyfikowali trojana Zeus, który atakował przeglądarki Firefox i Internet Explorer, podszywając się pod różne pliki i dokumenty. Ten złośliwy kod kradł hasła, dane bankowe i inne poufne informacje. Wśród ofiar znalazły się organizacje takie jak Departament Transportu USA, Bank of America, NASA, Oracle i Amazon, a także liczne osoby prywatne i firmy. Trojan Zeus stał się jednym z najpoważniejszych zagrożeń bezpieczeństwa internetowego, podkreślając wagę ochrony danych osobowych i podnoszenia świadomości na temat cyberzagrożeń. Pomimo swojej identyfikacji, trojan Zeus nadal się rozprzestrzenia. W 2015 roku Departament Stanu USA i FBI ogłosiły nagrodę w wysokości 3 milionów dolarów za informacje o domniemanym twórcy tego złośliwego oprogramowania, Jewgieniju Bogaczewie. Cyberprzestępca nie został jednak jeszcze złapany, co podkreśla trudności w zwalczaniu cyberzagrożeń i konieczność poprawy cyberbezpieczeństwa.

Przeczytaj również:

Koń trojański to złośliwe oprogramowanie, które podszywa się pod legalne aplikacje lub pliki. Nazwa trojana wywodzi się ze starożytnego greckiego mitu o koniu trojańskim, ponieważ, podobnie jak ten mityczny obiekt, trojan może infiltrować system bez wzbudzania podejrzeń. Głównym zagrożeniem, jakie stwarza trojan, jest możliwość uzyskania dostępu do danych osobowych, kradzieży danych uwierzytelniających, wstrzyknięcia dodatkowych wirusów, a nawet przejęcia kontroli nad urządzeniem.

Trojany mogą rozprzestrzeniać się za pośrednictwem zainfekowanych wiadomości e-mail, pobranych plików lub złośliwych stron internetowych. Użytkownicy często nie zdają sobie sprawy, że padli ofiarą, dopóki nie zauważą dziwnego zachowania swoich urządzeń, takiego jak spowolnienia, nieautoryzowane zmiany ustawień lub pojawianie się niechcianych reklam.

Aby chronić się przed trojanami, ważne jest, aby aktualizować oprogramowanie antywirusowe, unikać pobierania plików z niezaufanych źródeł i zachować ostrożność w przypadku wiadomości e-mail od nieznanych nadawców. Regularne tworzenie kopii zapasowych danych również pomoże zminimalizować szkody w przypadku infekcji. Świadomość obecności trojanów i innych form złośliwego oprogramowania jest kluczowa dla ochrony danych osobowych i urządzeń.

Robak komputerowy to rodzaj złośliwego oprogramowania, które może samodzielnie infiltrować systemy komputerowe, tworzyć swoje kopie i rozprzestrzeniać się w sieci. Robaki działają autonomicznie, nie wymagając interwencji użytkownika i nie infekują innych plików. Mogą one wstrzykiwać złośliwe skrypty oraz szyfrować i nadpisywać dane, co może prowadzić do znacznej utraty danych. Ważne jest, aby chronić się przed robakami komputerowymi, korzystając z oprogramowania antywirusowego i regularnie aktualizując oprogramowanie, aby zapobiec ich rozprzestrzenianiu się.

Po aktywacji robak natychmiast rozpoczyna proces samoreplikacji. Proces ten wymaga znacznych zasobów sieciowych i mocy obliczeniowej, co prowadzi do przeciążenia i spowolnienia systemu. Ostatecznie atakowane mogą być nie tylko pojedyncze komputery, ale całe sieci. Ważne jest, aby zrozumieć, że takie ataki mogą powodować poważne zakłócenia w organizacjach i prowadzić do wycieku poufnych informacji. Ochrona przed robakami i innym złośliwym oprogramowaniem staje się niezbędna do utrzymania bezpieczeństwa systemów komputerowych.

Głównymi źródłami infekcji są różne drogi przenoszenia chorób zakaźnych. Należą do nich kontakt z zakażonymi osobami, używanie wspólnych artykułów higieny osobistej oraz kontakt z zakażonymi powierzchniami. Ponadto źródłami zakażenia mogą być żywność i woda zawierająca patogeny. Należy pamiętać, że niektóre choroby mogą być przenoszone drogą powietrzną, zwłaszcza w pomieszczeniach zamkniętych. Zrozumienie tych źródeł pomoże Ci podjąć niezbędne środki, aby zapobiec rozprzestrzenianiu się infekcji i chronić swoje zdrowie.

- Luki w systemach, aplikacjach i protokołach sieciowych.

- Podążanie za złośliwymi linkami.

- Korzystanie z sieci publicznych.

- Podłączanie zainfekowanych nośników wymiennych.

W 2003 roku w Internecie pojawił się robak SQL Slammer, wykorzystując lukę w zabezpieczeniach programu Microsoft SQL Server 2000. Ten złośliwy kod mógł zainfekować dziesiątki tysięcy komputerów w ciągu kilku minut. SQL Slammer przeciążył serwery, powodując ich awarie i powodując znaczne zakłócenia w działaniu banków, bankomatów i systemów telekomunikacyjnych. W rezultacie Korea Południowa tymczasowo utraciła niemal cały dostęp do internetu. Incydent ten stał się jednym z najważniejszych przykładów cyberataków, demonstrując podatność systemów informatycznych i potrzebę poprawy cyberbezpieczeństwa. SQL Slammer pojawił się ponownie w 2017 roku, ale jego wpływ był znacznie mniejszy niż poprzednich ataków. Robak ten stał się jednym z najszybciej rozprzestrzeniających się złośliwych programów w historii cyberzagrożeń. Do dziś nie wiadomo, kto zainicjował jego uruchomienie ani skąd pochodzi. Wirus komputerowy to złośliwy program, który zmienia funkcjonalność zainfekowanego urządzenia. Wirus osadza się w plikach wykonywalnych lub dokumentach i aktywuje się po ich otwarciu. Po aktywacji zaczyna rozprzestrzeniać się po systemie, infekując inne pliki i programy. Ważne jest, aby chronić urządzenie przed wirusami za pomocą oprogramowania antywirusowego i regularnych aktualizacji systemu.

Wirusy mogą znacznie spowolnić działanie systemu, a niektóre mogą niszczyć dane lub przekazywać je atakującym. Na zainfekowanym urządzeniu mogą występować przypadkowe otwieranie programów, brakujące lub uszkodzone pliki oraz nietypowa aktywność sieciowa. Aby chronić swoje dane i zapewnić stabilną pracę urządzenia, ważne jest podjęcie środków ostrożności i korzystanie z oprogramowania antywirusowego.

Wirusy rozprzestrzeniają się różnymi kanałami i metodami, umożliwiając im szybkie i skuteczne infekowanie nowych systemów. Główne drogi transmisji obejmują wiadomości e-mail, zainfekowane pliki i linki oraz pobieranie złośliwego oprogramowania z niezabezpieczonych stron internetowych. Wirusy mogą również rozprzestrzeniać się za pośrednictwem nośników wymiennych, takich jak dyski USB, podłączonych do zainfekowanych urządzeń. Internet i media społecznościowe również służą jako platformy dystrybucji złośliwej zawartości, ponieważ użytkownicy często udostępniają pliki i linki, nie zdając sobie sprawy z zagrożenia. Aby chronić się przed wirusami, ważne jest korzystanie z oprogramowania antywirusowego, aktualizowanie systemu operacyjnego i aplikacji oraz zachowanie ostrożności podczas otwierania wiadomości e-mail i linków od nieznanych nadawców.- Pobieranie plików i programów z niezaufanych źródeł.

- Załączniki do wiadomości e-mail.

- Fałszywe aktualizacje oprogramowania i sterowników.

- Wykorzystywanie luk w zabezpieczeniach oprogramowania.

- Zainfekowane dyski flash i inne nośniki wymienne.

W 1998 roku odkryto wirusa CIH, znanego również jako „Czarnobyl”. Ten wirus był jednym z pierwszych, który mógł uszkodzić sprzęt komputerowy. CIH był osadzony w plikach wykonywalnych systemu operacyjnego Windows i aktywował się corocznie 26 kwietnia. Jego głównym działaniem było nadpisanie BIOS-u, co prowadziło do poważnych konsekwencji, w tym utraty danych na dysku twardym. Wirus CIH stał się symbolem zagrożenia bezpieczeństwa komputerowego, podkreślając wagę ochrony systemów przed złośliwym oprogramowaniem.

Koparki (złośliwe oprogramowanie do kopania kryptowalut) to zagrożenie, które potajemnie wykorzystuje moc obliczeniową komputerów do kopania kryptowalut. Programy te działają jak pasożyty, stopniowo wyczerpując zasoby urządzenia i zmniejszając jego wydajność. Użytkownicy mogą nie zauważyć ich obecności, dopóki nie doświadczą spowolnienia systemu lub zwiększonego zużycia energii. Ochrona przed takimi zagrożeniami wymaga czujności i regularnej aktualizacji oprogramowania antywirusowego.

Koparki wykorzystują zasoby procesora i karty graficznej komputera, przekierowując ich moc na swoje zadania. Prowadzi to do ciągłego przegrzewania się urządzenia, nawet gdy nie wykonuje ono skomplikowanych operacji. W związku z tym aktywność koparek kryptowalut może negatywnie wpłynąć na wydajność i żywotność komputera.

Typowe sposoby infekowania urządzenia przez koparkę kryptowalut obejmują kilka popularnych metod. Najczęściej koparki kryptowalut przenikają przez złośliwe oprogramowanie, które użytkownicy przypadkowo pobierają z niezaufanych stron lub otwierają jako załączniki do wiadomości e-mail. Inną powszechną praktyką jest wykorzystywanie luk w zabezpieczeniach oprogramowania, które umożliwiają atakującym zainstalowanie koparki kryptowalut bez wiedzy użytkownika. Innym źródłem może być pobieranie pirackiego oprogramowania, które często zawiera ukryte złośliwe komponenty. Inżynieria społeczna, w tym phishing, również odgrywa rolę, gdy użytkownicy wprowadzają swoje dane na fałszywych stronach internetowych, co umożliwia instalację złośliwego oprogramowania. Aby chronić swoje urządzenie przed kopaczami kryptowalut, ważne jest korzystanie z rozwiązań antywirusowych, regularna aktualizacja oprogramowania i zachowanie ostrożności podczas interakcji z nieznanymi źródłami.

- Treści pirackie.

- E-maile phishingowe z załącznikami.

- Zainfekowane strony internetowe i banery reklamowe.

W 2017 roku komputery wielu użytkowników padły ofiarą wirusa Coinhive, zaprojektowanego do kopania kryptowaluty Monero. To złośliwe oprogramowanie było rozpowszechniane za pośrednictwem torrentów, rozszerzeń przeglądarek i różnych stron internetowych. Należy zauważyć, że kopanie kryptowaluty było kontynuowane nawet po opuszczeniu zainfekowanej witryny przez użytkowników, co znacznie zwiększyło obciążenie ich urządzeń. Coinhive stał się przykładem tego, jak atakujący wykorzystują zasoby użytkowników bez ich wiedzy, aby czerpać zyski z kryptowalut.

Przerobiony tekst:

Przeczytaj także:

Jak wykryć i usunąć wirusa górnika kryptowaluty z komputera

Wirusy górnicze to złośliwe programy, które wykorzystują Zasoby Twój komputer może być używany do kopania kryptowalut bez Twojej zgody. Mogą one znacznie spowolnić system i spowodować przegrzanie sprzętu. Aby chronić komputer, ważne jest, aby wiedzieć, jak znaleźć i usunąć wirusy kopiące kryptowaluty.

Pierwszym krokiem w wykrywaniu wirusa jest sprawdzenie procesów systemowych. Otwórz Menedżera zadań i przejrzyj uruchomione aplikacje. Zwróć uwagę na procesy, które zużywają dużo zasobów, ale nie mają jasnego celu. Jeśli zauważysz coś podejrzanego, poszukaj w internecie więcej informacji na temat tego procesu.

Warto również przeskanować system za pomocą oprogramowania antywirusowego. Zaktualizuj bazę danych antywirusowych i uruchom pełne skanowanie. Wiele programów antywirusowych oferuje funkcje wykrywania i usuwania wirusów kopiących kryptowaluty.

Jeśli oprogramowanie antywirusowe nie wykryje zagrożenia, możesz skorzystać ze specjalistycznych narzędzi do wyszukiwania i usuwania programów kopiących kryptowaluty. Narzędzia te mogą zidentyfikować ukryte złośliwe aplikacje i pomóc w usunięciu ich z komputera.

Po usunięciu wirusa zaleca się zmianę haseł do wszystkich kont, ponieważ wirus kopiący kryptowalutę może pozostawić luki w zabezpieczeniach, które mogą stać się przyczyną dalszych ataków. Ponadto ważne jest regularne aktualizowanie systemu operacyjnego i instalowanie wszystkich aktualizacji zabezpieczeń, aby zminimalizować ryzyko infekcji.

Przestrzeganie tych zaleceń pomoże Ci chronić komputer przed wirusami typu miner i utrzymać jego wydajność na wysokim poziomie.

Bomba logiczna, zwana również bombą zegarową, to złośliwy kod, który integruje się ze standardowymi programami i czeka na spełnienie określonych warunków, aby się aktywować. Warunki te mogą obejmować określoną datę, godzinę, działania użytkownika lub określone zdarzenia systemowe. Po aktywacji bomba logiczna wykonuje wstępnie zaprogramowane polecenia, które mogą prowadzić do negatywnych konsekwencji dla systemu lub danych. Zrozumienie działania bomb logicznych jest ważnym aspektem cyberbezpieczeństwa, ponieważ takie zagrożenia mogą poważnie uszkodzić dane zarówno osobiste, jak i firmowe.

Bomba logiczna pozostaje ukryta i nie budzi podejrzeń przed aktywacją. Po aktywacji pojawiają się charakterystyczne objawy wskazujące na infekcję wirusową. Objawy te mogą się różnić w zależności od logiki ataku i mogą obejmować nagłe usunięcie plików, awarie programów, nietypowe zachowanie systemu operacyjnego lub spowolnienie komputera. Ważne jest, aby być czujnym na takie zmiany, aby szybko zidentyfikować i wyeliminować zagrożenie.

Podstawowe metody dostępu do systemów bezpieczeństwa obejmują kilka kluczowych podejść. Jednym z najczęstszych jest wykorzystanie luk w zabezpieczeniach oprogramowania. Atakujący badają systemy pod kątem słabych punktów, które mogą zostać wykorzystane do uzyskania nieautoryzowanego dostępu.

Inną powszechną metodą jest phishing, w którym użytkownicy są oszukiwani i nakłaniani do udostępnienia swoich danych uwierzytelniających za pośrednictwem fałszywych stron internetowych lub wiadomości e-mail. Istotną rolę odgrywa również socjotechnika, umożliwiająca atakującym manipulowanie użytkownikami w celu uzyskania dostępu do poufnych informacji.

Wreszcie, użycie złośliwego oprogramowania, takiego jak wirusy i konie trojańskie, pozwala atakującym przejąć kontrolę nad systemem. Ochrona przed tymi zagrożeniami wymaga kompleksowego podejścia, obejmującego regularne aktualizacje oprogramowania, szkolenia użytkowników i wdrożenie uwierzytelniania wieloskładnikowego.

- E-maile phishingowe.

- Pobieranie oprogramowania z pirackich stron.

- Luki w zabezpieczeniach oprogramowania.

- Ataki wewnętrzne – celowe wprowadzanie złośliwego kodu do systemu przez jednego z pracowników firmy.

W latach 2014–2016 niezależny programista pracujący dla firmy Siemens wprowadzał do oprogramowania bomby logiczne. Elementy te okresowo powodowały awarie sprzętu. Firma wielokrotnie wzywała tego specjalistę do rozwiązywania problemów, które sam stworzył. Sytuacja ta rodzi pytania o bezpieczeństwo oprogramowania i odpowiedzialność programistów, a także o potrzebę wdrożenia bardziej rygorystycznych kontroli podczas tworzenia i testowania rozwiązań programistycznych.

W 2019 roku sąd skazał wykonawcę na sześć miesięcy więzienia, grzywnę w wysokości 7500 dolarów i dwa lata nadzoru po zwolnieniu.

Przerób tekst, zachowując jego główny temat. Nie dodawaj niczego zbędnego. Zoptymalizuj tekst pod kątem SEO i, jeśli to konieczne, rozszerz jego treść. Unikaj emotikonów i zbędnych znaków. Nie używaj sekcji takich jak 1, 2, 3 czy *. Po prostu podaj zwykły tekst.

Przeczytaj również:

Kevin Mitnick: Od najbardziej poszukiwanego hakera w USA do eksperta ds. cyberbezpieczeństwa

Kevin Mitnick to znana postać w świecie cyberbezpieczeństwa, który niegdyś był najbardziej poszukiwanym hakerem w Stanach Zjednoczonych. Jego droga od przestępcy do szanowanego specjalisty ds. cyberbezpieczeństwa stała się przykładem tego, jak zmienić swoje życie i wykorzystać swoje umiejętności dla dobra społeczeństwa. Mitnick rozpoczął karierę hakera w wieku nastoletnim, wykazując się wybitnymi umiejętnościami w dziedzinie technologii i programowania. Jego działania doprowadziły do serii aresztowań i oskarżeń, dzięki czemu stał się powszechnie znany w świecie cyberprzestępczości.

Po odsiedzeniu wyroku Kevin Mitnick postanowił zmienić ścieżkę kariery i został konsultantem ds. cyberbezpieczeństwa. Wykorzystuje swoje doświadczenie, aby pomagać firmom chronić się przed cyberzagrożeniami, ucząc je, jak zapobiegać atakom. Jego transformacja z hakera w eksperta ds. bezpieczeństwa ilustruje wagę zrozumienia potencjalnych zagrożeń w świecie cyfrowym i potrzeby ochrony danych.

Dziś Kevin Mitnick jest autorem kilku książek i popularnym prelegentem na konferencjach poświęconych cyberbezpieczeństwu. Jego historia inspiruje wielu do wykorzystywania swoich umiejętności technicznych w dobrym celu i podkreśla znaczenie cyberbezpieczeństwa we współczesnym społeczeństwie.

Jak walczyć ze złośliwym oprogramowaniem

Nie ma jednego, uniwersalnego rozwiązania, które chroniłoby przed zagrożeniami cyfrowymi. Skuteczna ochrona wymaga kompleksowego podejścia. W tym artykule omówimy kluczowe środki bezpieczeństwa, które pomogą Ci chronić Twoje dane i urządzenia przed potencjalnymi zagrożeniami. Ochrona antywirusowa jest kluczowym elementem bezpieczeństwa Twojego urządzenia. Zalecamy instalację oprogramowania antywirusowego renomowanych dostawców, takich jak Kaspersky, Dr.Web, Nano lub Pro32. Po instalacji skonfiguruj automatyczne aktualizacje, aby utrzymywać aktualne bazy sygnatur wirusów i skutecznie chronić się przed nowymi zagrożeniami. Włączenie ochrony w czasie rzeczywistym również znacznie zwiększy Twoje bezpieczeństwo. Zalecamy przeprowadzanie pełnego skanowania systemu co najmniej raz w tygodniu w celu identyfikacji i eliminacji potencjalnych zagrożeń. Zadbaj o swoje bezpieczeństwo cyfrowe, wybierając wysokiej jakości rozwiązania antywirusowe i stosując się do zaleceń dotyczących ich konfiguracji.

Przeczytaj również:

Program antywirusowy to specjalistyczne oprogramowanie przeznaczone do ochrony komputerów i innych urządzeń przed złośliwym oprogramowaniem i cyberzagrożeniami. Programy antywirusowe pełnią kilka kluczowych funkcji: skanują pliki i programy w poszukiwaniu wirusów, oprogramowania szpiegującego, trojanów i innych zagrożeń, a także zapewniają ochronę w czasie rzeczywistym, blokując ataki, zanim zdążą one wyrządzić szkody.

Skuteczne programy antywirusowe wykorzystują różnorodne metody wykrywania zagrożeń. Mogą one opierać się na sygnaturach znanych wirusów, analizie heurystycznej w celu identyfikacji nowych lub zmodyfikowanych zagrożeń oraz na zachowaniu programu podczas wykonywania. Pozwala to na szybką reakcję na potencjalne ataki i minimalizację ryzyka.

Wybór programu antywirusowego zależy od różnych czynników, w tym poziomu ochrony, łatwości obsługi i kompatybilności z systemem operacyjnym. Zalecamy rozważenie rozwiązań renomowanych dostawców, którzy regularnie aktualizują swoje bazy danych i oferują dodatkowe funkcje, takie jak zapora sieciowa, antyphishing i narzędzia do optymalizacji systemu. Zwróć uwagę na opinie użytkowników i niezależne testy, aby wybrać program antywirusowy najbardziej odpowiedni do Twoich potrzeb.

Aktualizacja systemów jest ważnym aspektem cyberbezpieczeństwa. Złośliwe oprogramowanie często wykorzystuje luki w zabezpieczeniach przestarzałych wersji systemów operacyjnych i oprogramowania. Dotyczy to nie tylko systemów Windows, ale także macOS, Linux oraz urządzeń mobilnych z systemami iOS i Android. Przeglądarki i ich rozszerzenia również są narażone na tego typu zagrożenia. Twórcy oprogramowania regularnie aktualizują swoje produkty, aby zwiększyć ochronę przed nowymi typami ataków. Dlatego tak ważne jest, aby pamiętać o regularnej instalacji aktualizacji, aby zapewnić bezpieczeństwo urządzeń i danych.Silne hasła są kluczem do bezpieczeństwa Twoich kont online. Zaleca się tworzenie unikalnych haseł składających się z co najmniej 12 znaków, składających się z losowej kombinacji liter, cyfr i znaków specjalnych. Każda usługa powinna mieć własne hasło, aby zminimalizować ryzyko włamania na jedno z Twoich kont. Włączenie uwierzytelniania dwuskładnikowego dodaje dodatkową warstwę ochrony, utrudniając atakującym dostęp do Twoich danych. Proste i przewidywalne hasła są łatwe do złamania, dlatego ważne jest, aby unikać oczywistych kombinacji, takich jak „123456” lub „hasło”. Ochrona danych osobowych zaczyna się od silnych haseł.

Optymalizacja treści pod kątem widoczności w wyszukiwarkach jest ważna. Ważne jest, aby tekst był informacyjny i trafny w odpowiedzi na zapytania użytkowników. Jeśli chcesz rozwijać swoje umiejętności lub wiedzę w danej dziedzinie, czytaj odpowiednie materiały i bądź na bieżąco z nowymi trendami. Regularna aktualizacja treści pomoże Ci utrzymać przewagę i przyciągnąć uwagę odbiorców docelowych. Pamiętaj, że wysokiej jakości treści nie tylko poprawiają pozycję w wynikach wyszukiwania, ale także zwiększają zaufanie czytelników.

Najlepsze menedżery haseł do codziennego użytku

W dzisiejszym świecie, w którym bezpieczeństwo danych staje się coraz ważniejsze, menedżery haseł stają się koniecznością. Narzędzia te pomagają użytkownikom bezpiecznie przechowywać i zarządzać hasłami, zapewniając ochronę danych osobowych. W tym artykule przyjrzymy się dziewięciu najlepszym menedżerom haseł, które idealnie nadają się do codziennego użytku.

Menedżery haseł nie tylko upraszczają proces tworzenia i przechowywania haseł, ale także zapewniają wysoki poziom bezpieczeństwa. Umożliwiają generowanie silnych haseł i automatyczne ich wpisywanie na różnych stronach internetowych. Wybór odpowiedniego menedżera haseł może znacznie poprawić Twoje bezpieczeństwo cyfrowe.

Wybór menedżera haseł zależy od Twoich potrzeb i preferencji. Ważne jest, aby wziąć pod uwagę takie czynniki, jak łatwość obsługi, dostępne funkcje, koszt i poziom bezpieczeństwa. Rozważ menedżery haseł oferujące dodatkowe funkcje, takie jak uwierzytelnianie dwuskładnikowe, szyfrowanie danych i możliwość synchronizacji między urządzeniami.

Na rynku dostępnych jest wiele rozwiązań, ale te dziewięć menedżerów haseł wyróżnia się jakością i funkcjonalnością. Korzystanie z jednego z nich pomoże Ci bezpiecznie zarządzać hasłami i chronić dane osobowe online.

Aby zapewnić bezpieczeństwo podczas pobierania plików, ważne jest, aby pobierać je wyłącznie z oficjalnych stron internetowych deweloperów lub zaufanych sklepów z aplikacjami. Pirackie zasoby często stają się siedliskiem złośliwego oprogramowania, które może podszywać się pod darmowe gry, programy narzędziowe lub pliki multimedialne. Zwróć szczególną uwagę na pliki z rozszerzeniami .exe, .msi, .bat, .dmg, .pkg, .apk, .js i .vbs, ponieważ mogą one stanowić potencjalne zagrożenie. Pliki z ukrytymi lub podwójnymi rozszerzeniami, takie jak document.pdf.exe, są szczególnie niebezpieczne. Przestrzeganie tych zaleceń pomoże chronić Twoje urządzenie i dane osobowe przed złośliwymi atakami.

Jeśli pobierzesz plik z podejrzanym rozszerzeniem, nie spiesz się z jego otwieraniem – najpierw przeskanuj go programem antywirusowym. Jeśli przypadkowo otworzysz plik, natychmiast odłącz komputer od internetu, przeskanuj system programem antywirusowym i postępuj zgodnie z jego instrukcjami, aby usunąć zagrożenie. Pomoże to chronić Twoje dane i zapobiec ewentualnym infekcjom systemu.

Ostrożne przeglądanie stron internetowych to ważny aspekt bezpieczeństwa online. Unikaj podejrzanych witryn i nie klikaj podejrzanych linków w e-mailach i wiadomościach. Oszuści często używają fałszywych adresów URL, które wizualnie przypominają prawdziwe, na przykład zastępując litery cyframi (g00gle.com zamiast google.com). Nawet jeśli otrzymasz e-mail, który wygląda na powiadomienie z banku lub agencji rządowej, koniecznie zweryfikuj adres nadawcy. Nigdy nie otwieraj załączników, chyba że jest to absolutnie konieczne. Ochrona danych osobowych zaczyna się od zachowania czujności i ostrożności podczas surfowania w Internecie.

Przerobiony tekst:

Przeczytaj także:

Rozszerzenia przeglądarek: 40 najlepszych dodatków do przeglądarek Chrome i Yandex

W nowoczesnym Internecie rozszerzenia przeglądarek stają się niezbędne Narzędzia zwiększające produktywność i poprawiające komfort użytkowania. W tym artykule przedstawiamy listę 40 najlepszych rozszerzeń do przeglądarek Google Chrome i Yandex, które pomogą Ci zoptymalizować korzystanie z Internetu, chronić dane osobowe i uprościć codzienne zadania.

Blokery reklam należą do najpopularniejszych typów rozszerzeń, pozwalając pozbyć się irytujących reklam i przyspieszyć ładowanie stron. Przydatne są również rozszerzenia do zarządzania hasłami, które zapewniają bezpieczeństwo kont poprzez szyfrowane przechowywanie haseł.

Rozszerzenia zwiększające produktywność, takie jak menedżery zadań i narzędzia do robienia notatek, pomagają organizować pracę i być na bieżąco z ważnymi zadaniami. Dostępne są również rozszerzenia usprawniające korzystanie z mediów społecznościowych, ułatwiające udostępnianie treści i śledzenie aktualizacji.

Nie zapomnij o rozszerzeniach bezpieczeństwa, które chronią przed phishingiem i złośliwymi witrynami. Przydatne mogą być również rozszerzenia do przeglądarek, pozwalające dostosować interfejs do własnych preferencji.

Nasza lista zawiera zarówno darmowe, jak i płatne rozszerzenia, dzięki czemu każdy użytkownik znajdzie odpowiednie narzędzia dla swoich potrzeb. Skorzystaj z naszego zestawienia 40 najlepszych dodatków do przeglądarek Chrome i Yandex, aby zwiększyć wydajność i bezpieczeństwo korzystania z internetu.

Publiczne sieci Wi-Fi stanowią potencjalne zagrożenie dla bezpieczeństwa Twoich danych. Zachowaj szczególną ostrożność, łącząc się z otwartymi sieciami Wi-Fi w kawiarniach, na lotniskach i w centrach handlowych. Atakujący mogą tworzyć fałszywe punkty dostępu lub przechwytywać informacje przesyłane między Twoim urządzeniem a routerem. Może to doprowadzić do wycieku danych logowania, haseł, korespondencji osobistej i danych bankowych. Aby zminimalizować ryzyko, postępuj zgodnie z poniższymi zaleceniami: korzystaj z wirtualnych sieci prywatnych (VPN) do szyfrowania ruchu internetowego, unikaj wprowadzania poufnych informacji podczas łączenia się z nieznanymi sieciami i zawsze sprawdzaj nazwę sieci przed połączeniem.

- Wyłącz automatyczne łączenie się z siecią Wi-Fi na wszystkich urządzeniach i ręcznie wybieraj zaufane sieci.

- Korzystaj wyłącznie z bezpiecznych wersji HTTPS stron internetowych i zawsze sprawdzaj ikonę kłódki na pasku adresu przeglądarki.

- Włącz wbudowaną zaporę sieciową na wszystkich urządzeniach i skonfiguruj jej reguły, aby chronić przed podejrzanym ruchem.

- Korzystaj z danych mobilnych zamiast publicznej sieci Wi-Fi, zwłaszcza podczas obsługi kont bankowych lub wprowadzania danych osobowych.

Czytanie jest ważnym aspektem naszego życia. Nie tylko rozwija myślenie, ale także poszerza horyzonty. We współczesnym świecie, gdzie informacje są dostępne w ogromnych ilościach, umiejętność doboru wysokiej jakości źródeł i analizowania tego, co się czyta, staje się szczególnie istotna. Czytanie książek, artykułów i prac naukowych pomaga rozwijać umiejętność krytycznego myślenia i wzbogaca słownictwo.

Ponadto czytanie pomaga zmniejszyć stres i poprawić koncentrację. Ważne jest, aby poświęcić czas zarówno literaturze pięknej, jak i non-fiction, co pomaga rozwijać różne aspekty inteligencji. W dzisiejszych czasach, gdy technologia cyfrowa odgrywa znaczącą rolę, warto pamiętać o znaczeniu tradycyjnego czytania. Jest ono nie tylko użyteczne, ale i przyjemne, ponieważ pozwala zanurzyć się w świecie idei i emocji, które mogą zmienić nasze postrzeganie rzeczywistości.

Czytaj również:

Zapora sieciowa, czyli firewall, jest ważnym elementem bezpieczeństwa sieci. Kontroluje ona ruch przychodzący i wychodzący między siecią a źródłami zewnętrznymi, w oparciu o ustaloną wcześniej politykę bezpieczeństwa. Głównym zadaniem zapory sieciowej jest ochrona sieci przed nieautoryzowanym dostępem i potencjalnymi zagrożeniami.

Istnieje kilka rodzajów zapór sieciowych, w tym rozwiązania programowe i sprzętowe. Zapory programowe są instalowane na urządzeniach i chronią je przed zagrożeniami zewnętrznymi, natomiast zapory sprzętowe to urządzenia instalowane między siecią a internetem. Oba typy działają poprzez filtrowanie ruchu, ale różnią się metodami implementacji i konfiguracji.

Wśród powszechnych błędnych przekonań na temat zapór sieciowych znajduje się opinia, że chronią one przed wszystkimi zagrożeniami. W rzeczywistości zapora sieciowa jest tylko jednym z elementów kompleksowego systemu bezpieczeństwa. Nie jest w stanie zapobiec wszystkim rodzajom ataków, dlatego ważne jest stosowanie dodatkowych środków ochrony, takich jak oprogramowanie antywirusowe i systemy wykrywania włamań.

Aby zapora działała skutecznie, jej reguły i ustawienia muszą być regularnie aktualizowane, aby uwzględniać zmieniające się zagrożenia i luki w zabezpieczeniach. Prawidłowa konfiguracja i monitorowanie aktywności ruchu sieciowego pomagają minimalizować ryzyko i zapewniać bezpieczeństwo danych.

Podsumowując, zapora sieciowa jest niezbędnym narzędziem do zapewnienia bezpieczeństwa sieci. Zrozumienie jej funkcji i ograniczeń pomaga użytkownikom lepiej chronić swoje systemy przed cyberzagrożeniami.

Tworzenie kopii zapasowych danych to ważny krok w celu zapewnienia bezpieczeństwa informacji. Regularnie twórz kopie zapasowe ważnych plików na nośnikach zewnętrznych lub w bezpiecznej chmurze. Przechowuj dokumenty w wielu lokalizacjach, takich jak komputer, dysk Yandex i dysk flash. Zaleca się tworzenie kopii zapasowej co najmniej raz w tygodniu i zapisywanie dwóch najnowszych wersji. Umożliwi to przywrócenie danych w przypadku uszkodzenia jednego z nośników lub infekcji wirusowej. Zadbaj o bezpieczeństwo swoich danych, aby uniknąć ich utraty i zapewnić ich dostępność w każdej sytuacji.

Przeczytaj również:

Kopia zapasowa: czym jest, dlaczego jest potrzebna i jak ją utworzyć

Kopia zapasowa, czyli backup, to proces tworzenia kopii danych w celu ochrony przed ich utratą. Kopie zapasowe są niezbędne do zapewnienia bezpieczeństwa informacji, zachowania ważnych plików i przywrócenia systemu w przypadku awarii, ataków złośliwego oprogramowania lub innych nieprzewidzianych sytuacji.

Tworzenie kopii zapasowych danych minimalizuje ryzyko związane z utratą informacji. Regularne tworzenie kopii zapasowych pomaga uniknąć poważnych konsekwencji, takich jak utrata plików osobistych, dokumentów lub ważnych danych biznesowych.

Istnieje kilka sposobów tworzenia kopii zapasowych. Jedną z najpopularniejszych metod jest korzystanie z usług w chmurze, które zapewniają automatyczne i bezpieczne przechowywanie danych. Do tworzenia lokalnych kopii zapasowych można również używać zewnętrznych dysków twardych lub dysków USB. Ważne jest, aby pamiętać o regularnym tworzeniu kopii zapasowych, aby mieć pewność, że zapisane dane są aktualne.

Pamiętaj, że posiadanie kopii zapasowych to klucz do Twojego bezpieczeństwa i spokoju ducha w cyfrowym świecie.

Zawód Specjalista ds. Cyberbezpieczeństwa

Rozwiniesz myślenie analityczne, nauczysz się wyszukiwać luki w zabezpieczeniach i zapewniać bezpieczeństwo systemów IT. Zdobądź pożądany zawód nawet bez doświadczenia w IT. Program kursu jest najbardziej kompleksowy na rynku!

Dowiedz się więcej