Spis treści:

Kurs z zatrudnieniem: „Web Developer”

Dowiedz się więcejOd początków internetu dane były przesyłane w postaci zwykłego tekstu. Jednak z czasem coraz więcej naszych codziennych czynności przenosi się do sieci: od zakupów i wizyt u lekarza po komunikację i transakcje na rynku nieruchomości. Doprowadziło to do uświadomienia sobie potrzeby szyfrowania ruchu. Ochrona danych osobowych stała się krytyczna, ponieważ użytkownicy zaczęli rozumieć ryzyko związane z wyciekiem danych. Bezpieczeństwo online stało się priorytetem, a wdrażanie nowoczesnych technologii szyfrowania stało się obowiązkowe, aby zapewnić prywatność i ochronę użytkowników.

Pierwszą próbą ochrony cennych danych podczas transmisji był protokół SSL, który omówimy w osobnym artykule. Obecnie czysty protokół SSL jest rzadko używany ze względu na zidentyfikowane luki w zabezpieczeniach. Jednak jego bardziej zaawansowana wersja, protokół szyfrowania danych Transport Layer Security (TLS), zapewnia niezawodne bezpieczeństwo transakcji na poziomie globalnym. Dzisiaj omówimy funkcje i zalety protokołu TLS.

Ten artykuł wprowadzi Cię w główne aspekty tego tematu, co pomoże Ci lepiej zrozumieć tę kwestię. Omówimy kluczowe punkty i przedstawimy pomocne rekomendacje, które pomogą Ci uzyskać jak najwięcej informacji. Czytaj dalej, aby poznać wszystkie ważne szczegóły i praktyczne wskazówki.

- Czym jest TLS

- Czym TLS różni się od SSL

- Jak TLS szyfruje dane

- Jakie algorytmy szyfrowania ma TLS?

- Jak działa TLS

- Jaki jest mechanizm wznawiania sesji?

- Jak chroni przed atakami typu man-in-the-middle?

- Jakie są różnice między wersjami TLS?

- Jakie luki ma TLS?

- Jak bezpiecznie korzystać z TLS

Czym jest TLS

TLS, czyli Transport Layer Security, to protokół zapewniający bezpieczeństwo transmisji danych w sieci. Działa na warstwie transportowej modelu OSI, zapewniając bezpieczne sesje wymiany danych między przeglądarką a serwerem. Korzystanie z protokołu TLS ma kluczowe znaczenie dla ochrony poufnych informacji, takich jak hasła i numery kart kredytowych, zapobiegając nieautoryzowanemu dostępowi i wyciekowi danych. Dzięki obsłudze różnych algorytmów kryptograficznych, protokół TLS zapewnia nie tylko szyfrowanie, ale także uwierzytelnianie stron, co czyni go niezbędnym elementem nowoczesnych technologii internetowych.

Początkowo protokół TLS był używany głównie do zapewnienia bezpiecznych połączeń na stronach płatności. Obecnie jest jednak aktywnie wykorzystywany przez większość renomowanych witryn internetowych. Bardzo łatwo jest ustalić, czy witryna korzysta z protokołu TLS: jeśli adres witryny zaczyna się od https, a obok wyświetlana jest ikona kłódki, oznacza to, że dane są niezawodnie chronione. Korzystanie z protokołu TLS zapewnia szyfrowanie danych i ochronę przed nieautoryzowanym dostępem, co czyni go niezbędnym elementem każdego zasobu dążącego do zapewnienia bezpieczeństwa użytkownika.

Skrót HTTPS oznacza, że witryna korzysta z bezpiecznej wersji protokołu HTTP – Hypertext Transfer Protocol Secure. Jest to ulepszona wersja protokołu HTTP, która zapewnia dodatkowe środki bezpieczeństwa realizowane za pomocą technologii TLS (Transport Layer Security). HTTPS szyfruje dane przesyłane między użytkownikiem a serwerem, chroniąc je przed przechwyceniem i nieautoryzowanym użyciem. Korzystanie z protokołu HTTPS na stronie internetowej nie tylko zwiększa poziom bezpieczeństwa, ale ma również pozytywny wpływ na jej pozycję w wyszukiwarkach, ponieważ coraz więcej użytkowników i platform preferuje bezpieczne zasoby.

Czytaj również:

HTTP, czyli Hypertext Transfer Protocol, to główny protokół używany do przesyłania danych w internecie. Ułatwia komunikację między klientem a serwerem, umożliwiając użytkownikom żądanie i pobieranie stron internetowych oraz innych zasobów. Protokół HTTP definiuje reguły wymiany informacji, zapewniając standardowy sposób komunikacji urządzeń.

Protokół HTTP jest niezbędny do funkcjonowania sieci WWW, ponieważ umożliwia przeglądarkom pobieranie treści z serwerów WWW. Protokół ten zapewnia strukturę żądań i odpowiedzi, umożliwiając użytkownikom efektywny dostęp do informacji. Bez protokołu HTTP Internet, jaki znamy, nie istniałby, ponieważ łączy on użytkowników z zasobami i usługami dostępnymi online.

Istnieje kilka wersji protokołu HTTP, w tym HTTP/1.1 i nowsza wersja HTTP/2, które oferują lepszą wydajność i bezpieczeństwo. Zrozumienie podstaw protokołu HTTP pomoże użytkownikom i programistom efektywniej korzystać z technologii internetowych i optymalizować zasoby internetowe, aby zapewnić użytkownikom jak najlepsze doświadczenia.

Aby zrozumieć działanie protokołu TLS, można posłużyć się analogią z filmu „Czarna Pantera”. Wakandyjczycy mają dwa kluczowe elementy komunikacji. Pierwszym z nich jest charakterystyczne powitanie ze skrzyżowanymi na piersiach rękami, co ułatwia im identyfikację. Drugim elementem jest język wakandyjski, rozumiany tylko przez mieszkańców tego kraju. Ta analogia ilustruje, jak TLS chroni dane: wykorzystuje specjalistyczne metody uwierzytelniania i szyfrowania, aby zapewnić bezpieczną komunikację między użytkownikami a serwerami. Podobnie jak Wakandyjczycy, którzy rozpoznają się nawzajem po unikalnych tożsamościach, TLS zapewnia, że tylko upoważnione strony mogą wymieniać informacje, chroniąc je przed wścibskimi oczami.

Kiedy odwiedzasz witrynę chronioną TLS, między przeglądarką a serwerem zachodzi proces podobny do uzgadniania. Najpierw nawiązywane jest bezpieczne połączenie, następnie wymieniane są klucze tajne i wybierane są algorytmy szyfrowania. Następnie przeglądarka i serwer rozpoczynają wymianę danych w języku, który tylko one rozumieją. Ten proces zapewnia bezpieczeństwo Twoich informacji i chroni je przed wścibskimi oczami.

W tym artykule przyjrzymy się szczegółowo uzgadnianiu TLS i procesowi wymiany wiadomości. Zanim jednak zagłębimy się w te aspekty, konieczne jest omówienie jeszcze jednego kluczowego tematu związanego z bezpieczeństwem transmisji danych.

Jaka jest różnica między SSL a TLS?

Jeśli przeczytałeś nasz artykuł o SSL, prawdopodobnie zauważyłeś wiele podobieństw między SSL a innymi protokołami. Oba typy protokołów zapewniają szyfrowanie danych, używają tajnych kluczy i tworzą bezpieczne sesje. Istnieją jednak między nimi istotne różnice. Aby lepiej je zrozumieć, warto przyjrzeć się historii ich rozwoju i wdrożenia.

Protokół SSL został opracowany przez firmę Netscape w połowie lat 90. XX wieku w celu poprawy bezpieczeństwa przeglądarki Navigator. Chociaż SSL zapewniał wówczas dość wysoki poziom bezpieczeństwa, z czasem odkryto poważne luki w zabezpieczeniach. Jednym z najpoważniejszych problemów było niezabezpieczone sprawdzanie wypełnienia, które zagrażało integralności danych i bezpieczeństwu połączenia. Te niedociągnięcia doprowadziły do rozwoju nowocześniejszych protokołów, takich jak TLS, które oferują ulepszone mechanizmy bezpieczeństwa i spełniają współczesne wymagania bezpieczeństwa internetowego.

Dopełnienie to dodatkowy blok danych dodawany do danych oryginalnych przed ich wysłaniem. Ta praktyka jest niezbędna, aby zapewnić, że wiadomość spełnia ustaloną, obowiązkową długość, która zależy od przepustowości urządzenia sieciowego. Prawidłowe użycie dopełnienia zapewnia poprawną transmisję danych i poprawia jej kompatybilność z różnymi protokołami sieciowymi.

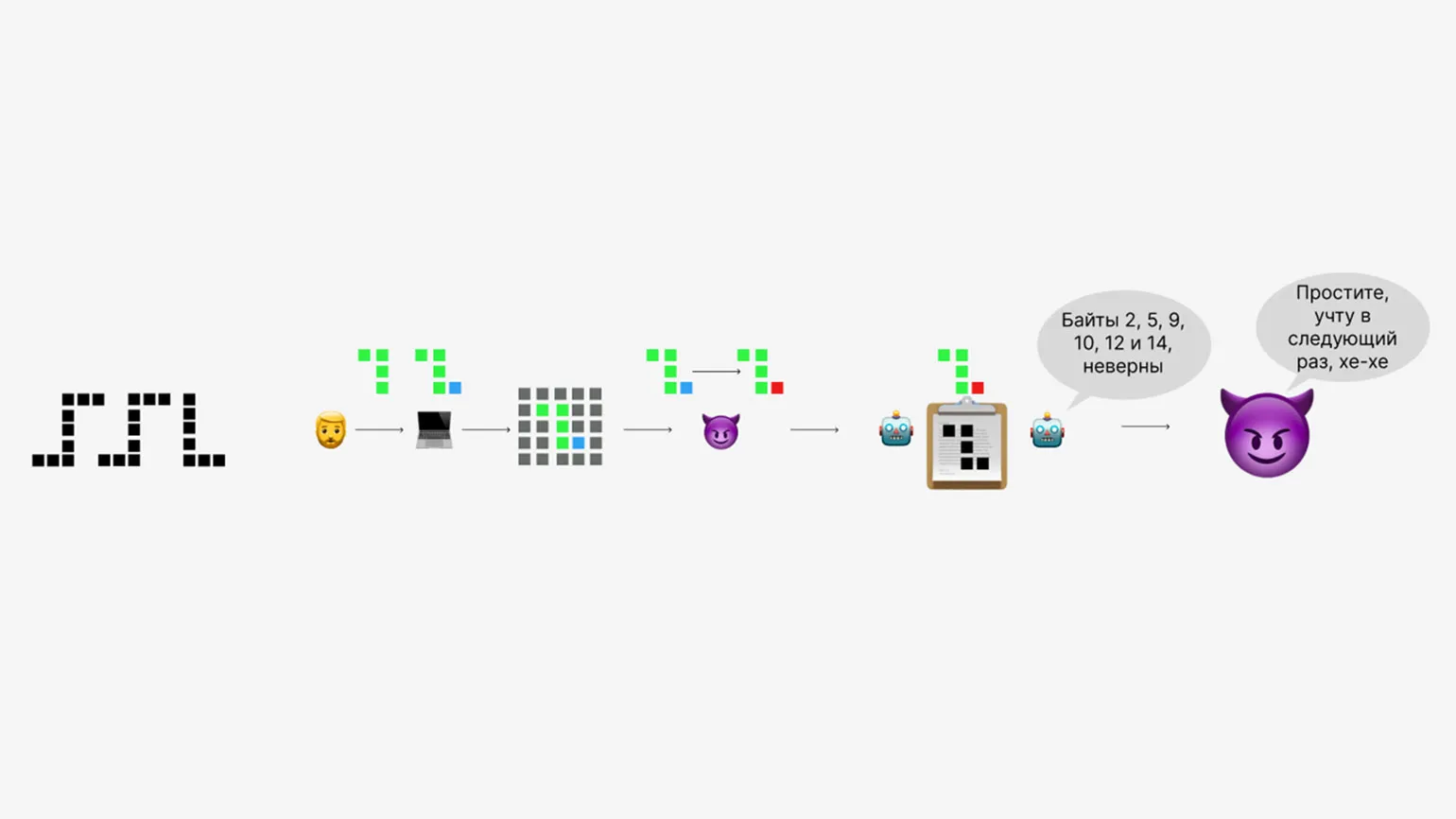

Hakerzy opracowali metodę ataku polegającą na zakłócaniu sesji i wysyłaniu wiadomości z nieprawidłowym dopełnieniem. Podczas próby odszyfrowania takich wiadomości serwer zwraca błąd, ujawniając wewnętrzne procesy deszyfrowania. Atakujący wykorzystują uzyskane dane do przywrócenia oryginalnej wiadomości.

Aby lepiej zrozumieć, jak działają systemy bezpieczeństwa, wyobraź sobie sytuację, w której próbujesz odgadnąć czyjeś hasło. Zamiast prostego komunikatu „hasło jest nieprawidłowe”, system podaje dodatkowe informacje, wskazujące, że hasło jest zbyt długie lub nie zawiera określonych znaków. Umożliwia to atakującemu znaczące ograniczenie liczby możliwych wariantów hasła, dzięki czemu metoda siłowego łamania hasła staje się bardziej efektywna. To podejście podkreśla znaczenie kompleksowej ochrony hasłem i stosowania silnych metod uwierzytelniania w celu zapobiegania nieautoryzowanemu dostępowi.

Naprawienie tej luki za pomocą aktualizacji nie było możliwe Tylko dlatego, że odnosiło się do podstaw projektu SSL, a nie do konkretnych implementacji. Te problemy, wraz z bankructwem firmy Netscape, doprowadziły do przeniesienia rozwoju protokołu do Internet Engineering Task Force (IETF). W wyniku prac tej grupy, protokół został znacząco ulepszony, naprawiono luki w zabezpieczeniach i zmieniono jego nazwę na TLS.

Nowy protokół charakteryzował się ulepszonymi mechanizmami szyfrowania i uwierzytelniania, a także ulepszonymi metodami weryfikacji dołączonych bloków. Ataki typu mispadding były teraz znacznie trudniejsze do przeprowadzenia. Zmiany te podnoszą poziom bezpieczeństwa i ochrony danych, czyniąc protokół bardziej niezawodnym w użyciu w nowoczesnych warunkach.

Protokół SSL jest obecnie uważany za przestarzały, a jego Nie zaleca się używania tego protokołu ze względu na szereg luk w zabezpieczeniach. Jednak terminy SSL i TLS są nadal często mylone i używane zamiennie. Teraz, gdy rozumiesz różnice między nimi, możesz pomóc innym w zrozumieniu tematu. Zrozumienie obecnych technologii szyfrowania, takich jak TLS, jest ważne dla bezpieczeństwa Twoich danych w sieci.

Jak TLS szyfruje dane

Aby zapewnić bezpieczeństwo Twoich danych, protokół TLS tworzy bezpieczny kanał podczas transmisji, który uniemożliwia odczytanie lub modyfikację informacji bez odpowiedniego klucza tajnego. Klucz ten służy jako wskazówka do prawidłowego odszyfrowania wiadomości. Prostym przykładem użycia klucza jest odczytanie pierwszych liter ciągu, co ilustruje, jak działa szyfrowanie.

Wciąż żyjemy dzięki Twoim modlitwom, drogi Igorze Nikołajewiczu.

Nie stawiamy sobie żadnych ograniczeń.

Jeśli żniwa będą obfite, zrobimy porządek w młynie.

Podczas świąt i wydarzeń w Petersburgu pozwól sobie na swobodę.

Odkryj niesamowite piękno i poznaj nowych ludzi.

Nie martw się o nas, Twer na pewno zachowa swoją wielkość. Jesteśmy przekonani, że z Bożą pomocą nasze miasto pokona wszelkie trudności i będzie się nadal rozwijać. Twer ma bogatą historię i unikalną kulturę, co czyni go ważnym ośrodkiem w Rosji. Jesteśmy przekonani, że wspólnym wysiłkiem pokonamy wszelkie przeszkody i zachowamy nasze ukochane miasto dla przyszłych pokoleń.

Żyjemy wygodnie i nie odczuwamy niezadowolenia.

Nie oczekujemy natychmiastowej odpowiedzi, ale bylibyśmy wdzięczni, gdybyś mógł napisać, gdy tylko będziesz miał taką możliwość.

W praktyce klucze mają bardziej złożoną strukturę, ale ich podstawowa funkcja pozostaje niezmienna – służą jako podpowiedź do prawidłowego odbioru tekstu. Klucze pomagają czytelnikom szybko poruszać się po materiale, zapewniając właściwe zrozumienie i interpretację informacji.

W zależności od liczby kluczy, protokół TLS wykorzystuje dwie klasy szyfrowania: symetryczne i asymetryczne. Szyfrowanie symetryczne wykorzystuje jeden klucz do szyfrowania i deszyfrowania danych, co zapewnia wysoką prędkość przetwarzania, ale wymaga bezpiecznego transferu klucza między stronami. Szyfrowanie asymetryczne z kolei wykorzystuje parę kluczy: publiczny i prywatny, co umożliwia bezpieczną wymianę danych bez konieczności wcześniejszego przekazywania klucza tajnego. Obie metody odgrywają ważną rolę w zapewnieniu bezpieczeństwa przesyłanych informacji w sieciach.

Szyfrowanie symetryczne to metoda, w której ten sam klucz jest używany do szyfrowania i deszyfrowania danych. Takie podejście zapewnia wysoką szybkość i wydajność przetwarzania informacji. Jednak jedną z głównych wad szyfrowania symetrycznego jest konieczność wstępnej wymiany klucza między nadawcą a odbiorcą. Podczas tej wymiany istnieje ryzyko przechwycenia klucza przez atakujących, co może prowadzić do naruszenia bezpieczeństwa danych. Dlatego ważne jest, aby rozważyć środki bezpieczeństwa podczas korzystania z szyfrowania symetrycznego w celu ochrony kluczy i zapewnienia poufności przesyłanych informacji.

Szyfrowanie asymetryczne opiera się na użyciu dwóch kluczy: klucza publicznego, który służy do szyfrowania danych, oraz klucza prywatnego, który jest niezbędny do ich odszyfrowania. Klucz publiczny może być przesyłany jawnie, co zapewnia wygodę wymiany zaszyfrowanych informacji, podczas gdy klucz prywatny musi pozostać ściśle poufny i chroniony. Pomimo wysokiego poziomu bezpieczeństwa, szyfrowanie asymetryczne wymaga większych zasobów obliczeniowych i charakteryzuje się wolniejszą szybkością wykonania w porównaniu z szyfrowaniem symetrycznym. Dzięki temu nadaje się do sytuacji, w których bezpieczeństwo danych jest priorytetem, pomimo możliwych opóźnień w przetwarzaniu.

Protokół TLS wykorzystuje szyfrowanie symetryczne do zabezpieczania wiadomości podczas transmisji. Szyfrowanie asymetryczne jest używane na początkowym etapie sesji, podczas uzgadniania, do wymiany kluczy i uwierzytelniania uczestników. To połączenie technologii zapewnia wysoki poziom bezpieczeństwa danych przesyłanych przez Internet.

TLS (Transport Layer Security) zapewnia uwierzytelnianie serwera za pomocą certyfikatów wydawanych przez urzędy certyfikacji. Posiadanie takiego certyfikatu pozwala Twojej przeglądarce sprawdzić, czy dane wymieniane są wyłącznie z legalnym serwerem, a nie z hakerem. Ma to kluczowe znaczenie dla zapewnienia bezpieczeństwa połączeń internetowych i ochrony danych osobowych użytkowników.

Przeczytaj również:

Certyfikaty SSL: czym są, jakie są rodzaje i konieczność ich uzyskania

Certyfikaty SSL są kluczowym elementem bezpieczeństwa w Internecie. Zapewniają one szyfrowanie danych między serwerem internetowym a przeglądarką użytkownika, chroniąc prywatność informacji. Ważne jest, aby zrozumieć, że posiadanie certyfikatu SSL nie tylko zwiększa bezpieczeństwo witryny, ale także pozytywnie wpływa na jej pozycję w wynikach wyszukiwania SEO.

Istnieje kilka rodzajów certyfikatów SSL, z których każdy jest dostosowany do różnych potrzeb. Do najpopularniejszych należą certyfikaty z walidacją domeny (DV), walidacją organizacji (OV) i rozszerzoną walidacją (EV). Certyfikaty DV są odpowiednie dla małych witryn i blogów, natomiast OV i EV są odpowiednie dla większych organizacji, ponieważ zapewniają wyższy poziom zaufania i weryfikacji.

Uzyskanie certyfikatu SSL to ważny krok dla każdego właściciela witryny, ponieważ nie tylko chroni dane użytkowników, ale także poprawia wizerunek firmy. Wyszukiwarki takie jak Google biorą pod uwagę obecność certyfikatu SSL przy pozycjonowaniu witryn, co czyni go ważnym aspektem marketingu internetowego.

Inwestowanie w certyfikaty SSL jest opłacalne, ponieważ chronią one użytkowników przed cyberzagrożeniami i zwiększają zaufanie do witryny. Instalacja certyfikatu SSL jest niezbędnym krokiem w celu zapewnienia bezpieczeństwa witryny i poprawy jej widoczności w wyszukiwarkach.

Oprócz szyfrowania, protokół TLS wykorzystuje różne algorytmy haszujące. Algorytmy te odgrywają kluczową rolę w zapewnianiu bezpieczeństwa danych, ponieważ pomagają zagwarantować integralność i autentyczność przesyłanych informacji. Zastosowanie haszowania w protokole TLS umożliwia wykrywanie wszelkich zmian w danych, co chroni przed atakami mającymi na celu modyfikację informacji w trakcie przesyłania. Zatem połączenie szyfrowania i haszowania w protokole TLS zapewnia niezawodną ochronę danych w sieci.

Haszowanie to proces konwersji zbioru danych na ciąg znaków o stałej długości. Funkcja haszująca jest niezależna od typu danych wejściowych: niezależnie od tego, czy jest to pełny tekst utworu, wartość liczbowa, czy adres e-mail, wynik zawsze będzie ciągiem znaków o określonej długości. Zmiana nawet jednego znaku w oryginalnych danych również zmieni wynik haszowania. Ta właściwość sprawia, że haszowanie jest ważnym narzędziem w zakresie bezpieczeństwa informacji i zarządzania danymi, ponieważ umożliwia skuteczną weryfikację integralności i autentyczności informacji.

Gdy przeglądarka przesyła dane za pomocą protokołu TLS, automatycznie tworzony jest skrót. Serwer odbiera te dane i stosuje tę samą funkcję skrótu co przeglądarka. Jeśli dane nie uległy zmianie, skróty są zgodne, co zapewnia pomyślną wymianę wiadomości. Ten proces jest ważnym elementem zapewniania bezpieczeństwa komunikacji internetowej, ponieważ gwarantuje integralność i autentyczność przesyłanych informacji. Korzystanie z protokołu TLS i haszowania pomaga chronić dane przed nieautoryzowanym dostępem i modyfikacją podczas transmisji.

W serwisie wtools.io można utworzyć skrót dowolnego tekstu. Na przykład, haszowaliśmy tekst tego artykułu. Pozwala to na konwersję informacji na stały ciąg znaków, który może być przydatny do różnych celów, takich jak weryfikacja integralności danych czy przechowywanie haseł. Korzystanie z haszowania zapewnia bezpieczeństwo i anonimowość, co jest szczególnie ważne w dzisiejszym cyfrowym świecie. Wypróbuj to sam i przekonaj się, jakie to proste i skuteczne na wtools.io.

Główny algorytm haszujący używany w protokole TLS obejmuje SHA o długości skrótu 256, 384 lub 512 bitów. Nie zaleca się używania starszych algorytmów, takich jak MD5 i SHA-1, ponieważ są one podatne na luki w zabezpieczeniach i można je łatwo złamać, wykorzystując nowoczesną moc obliczeniową i metody brute-force. Aby zapewnić bezpieczeństwo danych w TLS, ważne jest, aby używać wyłącznie silnych i nowoczesnych algorytmów haszujących.

Główne algorytmy szyfrowania w TLS

Teraz, gdy zrozumieliśmy mechanizm szyfrowania, omówmy algorytmy, które zapewniają ten proces. Szyfrowanie danych odbywa się za pomocą różnych algorytmów, takich jak AES, RSA i DES. Algorytmy te odgrywają kluczową rolę w ochronie informacji, zapewniając ich poufność i integralność. Każdy algorytm ma swoje własne cechy i obszary zastosowania, co pozwala wybrać najodpowiedniejszą opcję w zależności od konkretnych potrzeb i poziomu bezpieczeństwa. Zrozumienie tych algorytmów pomoże Ci lepiej docenić znaczenie szyfrowania w dzisiejszym cyfrowym świecie.

AES (Advanced Encryption Standard) to symetryczny algorytm szyfrowania zapewniający niezawodną ochronę danych. Używa kluczy o długości od 128 do 256 bitów. Zwiększenie długości klucza bezpośrednio wpływa na poziom bezpieczeństwa: im dłuższy klucz, tym lepsza ochrona informacji. Jednak obniża to również wydajność systemu. AES jest jednym z najpopularniejszych standardów szyfrowania ze względu na swoją wydajność i odporność na ataki.

3DES (Triple Data Encryption Standard) to mniej bezpieczny algorytm szyfrowania w porównaniu z AES. Szyfruje on dane za pomocą trzech różnych kluczy, co tworzy dodatkową warstwę ochrony. Można to sobie wyobrazić jako proces pakowania informacji: dane są umieszczane w jednym pudełku, następnie w drugim, a na końcu w trzecim. Ta wielowarstwowa ochrona utrudnia dostęp do treści osobom nieupoważnionym, tworząc bardziej złożoną strukturę możliwą do złamania. Jednak wraz z postępem technologicznym i wzrostem mocy obliczeniowej, 3DES staje się coraz mniej odpowiedni dla nowoczesnych standardów bezpieczeństwa, co sprawia, że jego zastosowanie jest rzadsze w porównaniu z bardziej niezawodnymi algorytmami, takimi jak AES. ChaCha20-Poly1305 to symetryczny algorytm kryptograficzny, który łączy szyfrowanie ChaCha20 z mechanizmem uwierzytelniania wiadomości Poly1305. Algorytm ten wykorzystuje ChaCha20 do generowania kluczy, zapewniając wysoki poziom bezpieczeństwa, oraz Poly1305 do tworzenia kodu uwierzytelniania wiadomości (MAC). Podczas przesyłania danych serwer oblicza MAC i porównuje go z wartością otrzymaną od klienta. Zgodność wartości potwierdza integralność danych, zapewniając, że nie zostały one zmodyfikowane podczas transmisji. Protokół ChaCha20-Poly1305 jest szeroko stosowany w nowoczesnych protokołach bezpieczeństwa, takich jak TLS, ze względu na swoją wydajność i niezawodność.

Jak działa TLS

Czas przedstawić sprawę jasno. TLS to w rzeczywistości nie jeden, ale dwa protokoły: protokół uzgadniania (Handshake Protocol) i protokół rekordu (Record Protocol). Każdy z tych protokołów pełni określone funkcje, aby zapewnić bezpieczeństwo i integralność danych. Protokół uzgadniania (Handshake Protocol) odpowiada za nawiązanie bezpiecznego połączenia między klientem a serwerem, podczas gdy protokół rekordu (Record Protocol) zapewnia szyfrowanie i ochronę przesyłanych informacji. Dlatego zrozumienie tych dwóch komponentów TLS jest ważne dla zapewnienia niezawodnego bezpieczeństwa danych w sieci.

Kiedy odwiedzasz stronę Skillbox Media, aby przeczytać artykuł o ogólnej sztucznej inteligencji, Twoja przeglądarka i serwer jeszcze się nie znają. Aby nawiązać między nimi komunikację, inicjowany jest protokół uzgadniania (Handshake Protocol). Proces ten obejmuje kilka kluczowych kroków, które zapewniają bezpieczne i poprawne połączenie.

Najpierw przeglądarka wysyła żądanie do serwera, wskazując obsługiwane przez niego algorytmy kryptograficzne. Serwer z kolei wybiera jeden z proponowanych algorytmów i odsyła swój certyfikat, który potwierdza jego autentyczność. Przeglądarka sprawdza następnie, czy certyfikat jest zaufany i, jeśli wszystko jest w porządku, generuje wspólny klucz tajny. Klucz ten służy do szyfrowania danych przesyłanych między przeglądarką a serwerem, co zapewnia bezpieczeństwo połączenia i ochronę danych osobowych.

Dlatego proces uzgadniania jest ważnym krokiem w nawiązywaniu bezpiecznego połączenia, umożliwiającym użytkownikom bezpieczną interakcję z zasobami internetowymi i dostęp do niezbędnych informacji.

Witaj.

Klient i serwer wymieniają wiadomości, w których przedstawiają się i uzgadniają algorytmy szyfrowania używane do ochrony danych podczas transmisji. Ten proces zapewnia bezpieczeństwo komunikacji, umożliwiając stronom nawiązanie relacji opartej na zaufaniu i zagwarantowanie poufności informacji.

Wymiana kluczy — Wymiana kluczy to proces, który umożliwia dwóm stronom bezpieczną wymianę kluczy kryptograficznych w celu szyfrowania danych. W nowoczesnych systemach bezpieczeństwa wymiana kluczy odgrywa kluczową rolę, ponieważ zapewnia ochronę informacji przed nieautoryzowanym dostępem. Istnieje kilka metod wymiany kluczy, z których najpopularniejsze to protokoły Diffie-Hellmana i RSA. Metody te umożliwiają stronom ustanowienie wspólnego klucza tajnego, nawet podczas komunikacji przez niezabezpieczone kanały. Prawidłowy wybór i wdrożenie metody wymiany kluczy ma kluczowe znaczenie dla zapewnienia bezpieczeństwa całego systemu. Skuteczna wymiana kluczy pomaga chronić poufne dane i zapobiegać atakom na informacje.

Klient i serwer potwierdzają swoją tożsamość i wymieniają się kluczami, które będą używane do szyfrowania danych w przyszłości. Ten proces zapewnia bezpieczeństwo informacji i gwarantuje, że dostęp do przesyłanych danych będą miały tylko upoważnione strony.

Uścisk dłoni jest ważnym elementem komunikacji i interakcji biznesowej. Symbolizuje on zakończenie spotkania, umowy lub dyskusji, podkreślając wzajemne zrozumienie i zaufanie między stronami. Prawidłowe uściśnięcie dłoni tworzy pozytywne wrażenie i pomaga wzmocnić relacje biznesowe. Należy pamiętać, że uścisk dłoni powinien być pewny siebie, ale nie agresywny, aby zademonstrować szacunek i chęć współpracy. Szczegóły, takie jak kontakt wzrokowy i uśmiech, również odgrywają istotną rolę w tym procesie, pomagając w nawiązaniu bliższej relacji między uczestnikami. Ostatecznie prawidłowe uściśnięcie dłoni może być kluczem do udanej interakcji i dalszej współpracy.

Klient i serwer potwierdzają pomyślne nawiązanie połączenia, co pozwala im rozpocząć bezpieczne przesyłanie danych. Proces ten zapewnia ochronę informacji, co jest szczególnie ważne w obliczu współczesnych cyberzagrożeń. Upewnij się, że Twoje połączenie jest bezpiecznie szyfrowane, aby zapewnić bezpieczeństwo przesyłanych informacji.

Po nawiązaniu połączenia nadszedł czas na przesłanie wymaganego artykułu. Protokół zapisu odgrywa kluczową rolę w tym procesie, odpowiadając za szyfrowanie i przesyłanie danych między witryną a przeglądarką. Protokół zapisu działa na podstawie nawiązanego połączenia, wykorzystując parametry uzgodnione między klientem a serwerem podczas uzgadniania. Proces ten obejmuje kilka etapów, które zapewniają niezawodne i bezpieczne przesyłanie informacji.

Fragmentacja danych to proces dzielenia informacji na mniejsze, łatwiejsze w zarządzaniu części w celu poprawy wydajności przetwarzania i przechowywania. W kontekście baz danych fragmentacja optymalizuje dostęp do danych, poprawiając wydajność zapytań i zapewniając bardziej efektywne wykorzystanie zasobów. Istnieje kilka rodzajów fragmentacji, w tym pozioma, pionowa i mieszana. Fragmentacja pozioma polega na podziale wierszy tabeli, podczas gdy fragmentacja pionowa dzieli kolumny. Fragmentacja mieszana łączy oba podejścia, umożliwiając maksymalne dostosowanie struktury danych do konkretnych zadań. Fragmentacja danych poprawia również skalowalność systemu i umożliwia efektywne zarządzanie dużymi wolumenami informacji. Właściwe wykorzystanie fragmentacji może znacząco poprawić wydajność i efektywność przetwarzania danych.

Dane są dzielone na mniejsze fragmenty w celu efektywnego szyfrowania. Ten proces poprawia bezpieczeństwo informacji, ponieważ każdy fragment jest przetwarzany oddzielnie. Szyfrowanie fragmentów danych zapewnia ochronę nawet w przypadku naruszenia bezpieczeństwa jednej z części. Takie podejście poprawia ogólną niezawodność systemu bezpieczeństwa i ułatwia zarządzanie danymi podczas ich przetwarzania.

Kompresja danych to proces zmniejszania objętości informacji w celu optymalizacji przechowywania i transmisji. Odgrywa ona kluczową rolę we współczesnym świecie cyfrowym, umożliwiając znaczną oszczędność miejsca na dysku i szybsze ładowanie stron internetowych. Istnieją dwa główne rodzaje kompresji: stratna i bezstratna. Kompresja bezstratna zachowuje oryginalną jakość danych, podczas gdy kompresja stratna może ją obniżyć, co jest akceptowalne w niektórych aplikacjach, takich jak strumieniowe przesyłanie wideo i audio.

Efektywne wykorzystanie metod kompresji pomaga poprawić wydajność witryny, obniżyć koszty przechowywania danych i przyspieszyć wymianę informacji. Ważne jest, aby wybrać odpowiednią metodę kompresji w zależności od specyfiki zadania. Na przykład formaty JPEG i PNG są często używane w przypadku obrazów, a ZIP lub GZIP w przypadku plików tekstowych. Prawidłowe wdrożenie kompresji może znacząco poprawić komfort użytkowania i pozycję witryny w wynikach wyszukiwania.

Dane są kompresowane, co zmniejsza ich rozmiar. Optymalizuje to przechowywanie i przesyłanie informacji, zwiększając wydajność przetwarzania danych. Kompresja danych to ważny proces w nowoczesnej technologii informatycznej, zapewniający oszczędność zasobów i poprawiający szybkość przetwarzania.

Szyfrowanie to proces konwersji informacji do formatu uniemożliwiającego nieautoryzowany dostęp. Odgrywa ono kluczową rolę w zapewnianiu bezpieczeństwa danych w świecie cyfrowym. Szyfrowanie chroni poufność informacji, niezależnie od tego, czy są to wiadomości osobiste, transakcje finansowe, czy dane firmowe. Istnieją różne metody szyfrowania, w tym szyfrowanie symetryczne i asymetryczne, z których każda ma swoje zalety i wady. W dzisiejszym świecie, w którym rośnie zagrożenie cyberatakami, szyfrowanie staje się niezbędnym narzędziem ochrony informacji i budowania zaufania między użytkownikami a organizacjami. Prawidłowe użycie szyfrowania pomaga zapobiegać wyciekom danych i zapewnia, że dostęp do poufnych informacji mają tylko osoby upoważnione.

Fragmenty danych są szyfrowane za pomocą algorytmu szyfrowania symetrycznego, który wykorzystuje wspólny klucz tajny uzgodniony podczas uzgadniania. Takie podejście zapewnia wysoki poziom bezpieczeństwa, ponieważ ten sam klucz jest używany zarówno do szyfrowania, jak i deszyfrowania. Bezpieczeństwo transferu danych jest gwarantowane przez siłę algorytmu i poufność klucza.

Uwierzytelnianie to proces potwierdzania tożsamości użytkownika lub systemu. Odgrywa ono kluczową rolę w zapewnieniu bezpieczeństwa danych i zapobieganiu nieautoryzowanemu dostępowi do systemów i zasobów. Uwierzytelnianie może odbywać się na wiele sposobów, w tym poprzez wprowadzenie hasła, dane biometryczne, takie jak odciski palców lub rozpoznawanie twarzy, a także użycie tokenów i uwierzytelniania wieloskładnikowego. W dzisiejszym świecie, w którym cyberzagrożenia stają się coraz bardziej wyrafinowane, silne uwierzytelnianie jest niezbędne do ochrony danych osobowych i danych firmowych. Skuteczny system uwierzytelniania nie tylko zapewnia bezpieczeństwo, ale także poprawia komfort użytkowania, umożliwiając użytkownikom szybki i łatwy dostęp do potrzebnych zasobów.

Każdy element danych jest opatrzony podpisem cyfrowym lub kodem uwierzytelniającym, który gwarantuje jego integralność i autentyczność. Stosowanie podpisów cyfrowych i kodów uwierzytelniających jest ważnym aspektem bezpieczeństwa danych. Metody te pomagają potwierdzić, że dane nie zostały zmodyfikowane i pochodzą z zaufanego źródła, co ma kluczowe znaczenie w dzisiejszym cyfrowym świecie.

Transmisja danych jest kluczowym procesem w dzisiejszym cyfrowym świecie. Obejmuje metody i technologie wykorzystywane do wymiany informacji między urządzeniami, systemami i użytkownikami. Wydajna transmisja danych zapewnia niezawodną i bezpieczną komunikację, co jest szczególnie ważne w takich obszarach jak biznes, medycyna i technologia informacyjna.

Istnieje wiele metod transmisji danych, w tym technologie przewodowe i bezprzewodowe. Metody przewodowe, takie jak Ethernet i światłowody, zapewniają szybkie i stabilne połączenia. Technologie bezprzewodowe, takie jak Wi-Fi i Bluetooth, oferują wygodę i mobilność, umożliwiając użytkownikom swobodne przemieszczanie się podczas przesyłania informacji.

Kwestie bezpieczeństwa mają kluczowe znaczenie podczas przesyłania danych. Szyfrowanie i uwierzytelnianie pomagają chronić informacje przed nieautoryzowanym dostępem. Ponadto przestrzeganie standardów i protokołów, takich jak TCP/IP, zapewnia kompatybilność i wydajność wymiany danych.

Dlatego przesyłanie danych odgrywa kluczową rolę w zapewnieniu interakcji między różnymi systemami i użytkownikami. Zrozumienie zasad i technologii leżących u podstaw tego procesu pomaga poprawić jakość i bezpieczeństwo wymiany informacji.

Zaszyfrowane i uwierzytelnione dane są przesyłane przez sieć między klientem a serwerem, aby zapewnić bezpieczeństwo i ochronę poufnych informacji. Proces ten gwarantuje, że przesyłane dane pozostają chronione przed nieautoryzowanym dostępem i manipulacją, co jest kluczowe dla nowoczesnych aplikacji internetowych i usług online. Szyfrowanie i uwierzytelnianie pomaga zminimalizować ryzyko wycieku danych i ataków, zwiększając bezpieczeństwo i niezawodność interakcji użytkowników z usługami.

Proces wymiany danych za pomocą protokołu TLS to złożone zadanie, które wymaga znacznych zasobów komputerowych. Inżynierowie opracowali jednak mechanizm wznawiania sesji, który optymalizuje ten proces i zapobiega ponownemu uzgadnianiu. Znacznie przyspiesza to wymianę danych i zmniejsza obciążenie systemu, zapewniając efektywniejsze wykorzystanie zasobów podczas nawiązywania bezpiecznych połączeń.

Czym jest mechanizm wznawiania sesji?

Aby przyspieszyć wymianę wiadomości, programiści zaimplementowali w protokole TLS mechanizm wznawiania sesji znany jako 0-RTT (zero round trip time). Mechanizm ten pozwala klientowi i serwerowi na szybkie wznowienie sesji, jeśli została ona przerwana z dowolnego powodu, takiego jak błędy sieciowe lub awarie po stronie serwera. Korzystanie z 0-RTT znacznie zmniejsza opóźnienie podczas ponownego nawiązywania połączeń, poprawiając ogólną wydajność i komfort użytkownika.

Mechanizm ten opiera się na buforowaniu danych sesji przez klienta i serwer za pomocą specjalnych tokenów. Jeśli tokeny są zgodne, obie strony mogą pominąć uzgadnianie i przejść bezpośrednio do wymiany danych. Upraszcza to interakcje, ponieważ nie ma potrzeby ponownego żądania kluczy. Dzięki temu proces wymiany danych staje się bardziej wydajny i szybszy, co pozytywnie wpływa na ogólną wydajność systemu.

Na pierwszy rzut oka ten mechanizm wydaje się imponujący, ale ma swoje wady.

Niewystarczające bezpieczeństwo stanowi poważny problem. Klient wysyła zaszyfrowane dane do serwera za pomocą wstępnie uzgodnionych kluczy symetrycznych. Jeśli jednak haker przechwyci te klucze, będzie mógł przechwycić sesję i uzyskać dostęp do poufnych informacji. Podkreśla to wagę wdrożenia silniejszych metod szyfrowania i ochrony danych, aby zapobiec niechcianemu dostępowi i zapewnić bezpieczeństwo użytkowników.

Przeciążenie tokenów może stanowić poważny problem dla serwerów obsługujących witryny z milionami użytkowników. Przechowywanie tokenów dla każdej sesji w pamięci wymaga znacznych zasobów i może negatywnie wpłynąć na wydajność. Istnieje jednak skuteczne rozwiązanie: mechanizm biletów sesji. Ta metoda eliminuje potrzebę przechowywania wszystkich danych przez serwer w pamięci RAM, znacznie zmniejszając obciążenie i poprawiając ogólną wydajność systemu. Korzystanie z biletu sesji zapewnia bezpieczeństwo i łatwość obsługi sesji, umożliwiając zoptymalizowane zarządzanie tokenami w przypadku dużych zasobów.

Ograniczone parametry dynamiczne odgrywają ważną rolę w procesie uwierzytelniania. Parametry dynamiczne to symbole, których strony używają podczas sesji do potwierdzenia swojej tożsamości. W mechanizmie 0-RTT parametry te są używane rzadziej niż w trybie standardowym. Może to obniżyć poziom bezpieczeństwa, ponieważ zmniejszenie częstotliwości używania parametrów dynamicznych może prowadzić do większej liczby podatnych na ataki punktów w systemie. Zapewnienie niezawodnego uwierzytelniania i ochrony danych wymaga starannego rozważenia parametrów dynamicznych w różnych trybach działania.

Podczas sesji 0-RTT mogą wystąpić opóźnienia odpowiedzi, gdy klient wysyła dane do serwera przed otrzymaniem potwierdzenia dostarczenia poprzednich danych. Stwarza to ryzyko desynchronizacji między serwerem a klientem, ponieważ klient może wysyłać wiele żądań bez oczekiwania na odpowiedź na pierwsze. Ten problem może negatywnie wpłynąć na wydajność i komfort użytkowania, dlatego ważne jest znalezienie sposobów na minimalizację opóźnień i optymalizację interakcji między klientem a serwerem.

Ochrona przed atakami typu man-in-the-middle

Atak typu man-in-the-middle (MITM) jest jednym z najczęstszych zagrożeń bezpieczeństwa w komunikacji sieciowej. Atak ten ma miejsce, gdy atakujący ingeruje w kanał komunikacyjny między klientem a serwerem, umożliwiając mu przechwycenie i modyfikację przesyłanych informacji. W rezultacie osoba atakująca może uzyskać dostęp do poufnych danych, takich jak hasła i informacje finansowe, co stanowi poważne zagrożenie dla użytkowników i organizacji. Aby chronić się przed takimi atakami, ważne jest stosowanie szyfrowania danych, takiego jak HTTPS i VPN, a także metod uwierzytelniania i monitorowania ruchu sieciowego.

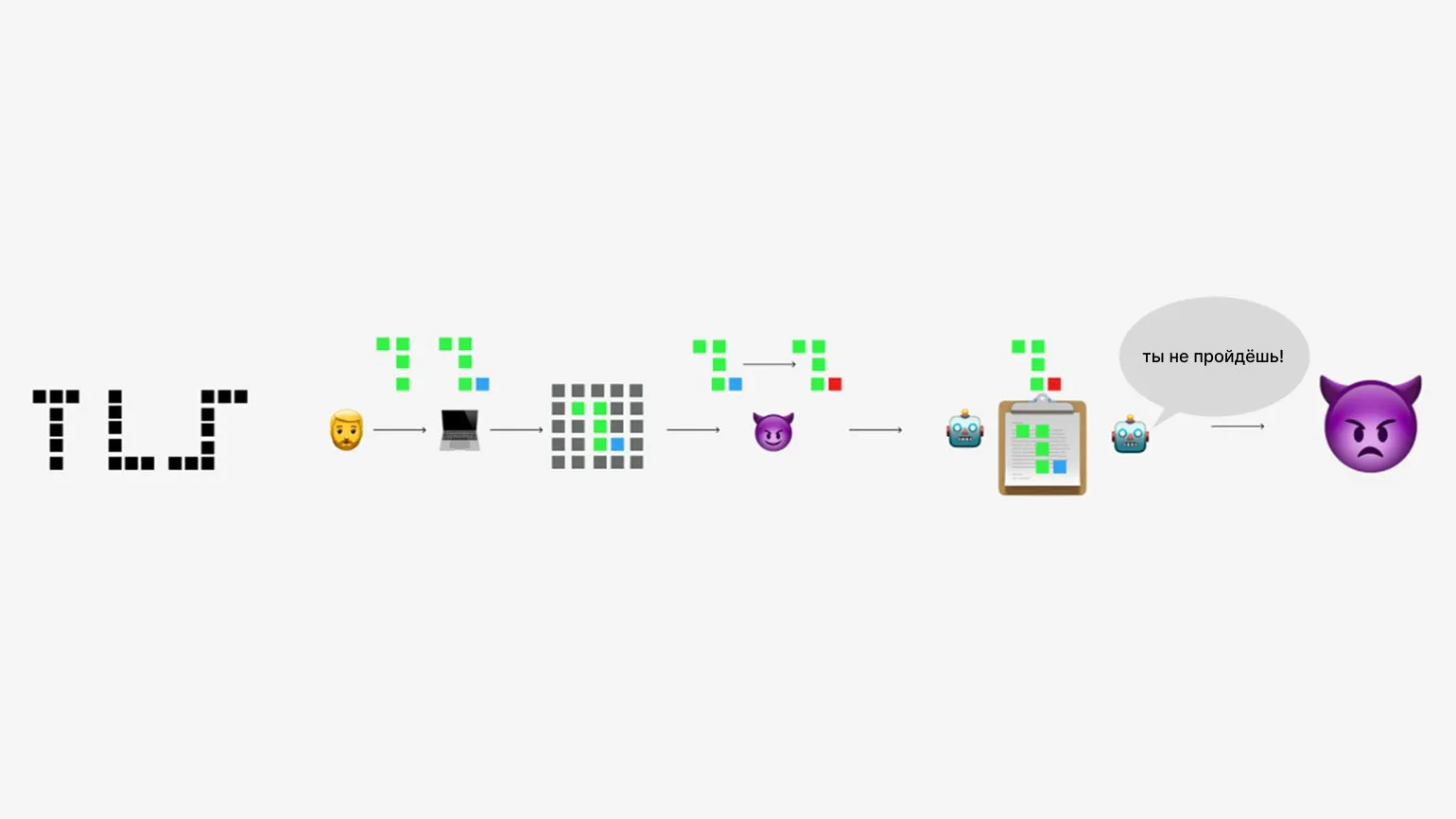

TLS obejmuje szereg mechanizmów zaprojektowanych w celu ochrony przed różnymi typami ataków. Mechanizmy te zapewniają szyfrowanie danych, uwierzytelnianie stron i integralność przesyłanych informacji. Ochrona oferowana przez TLS pomaga zapobiegać przechwytywaniu i modyfikowaniu danych, co czyni go niezawodnym wyborem do bezpiecznego przesyłania informacji w Internecie. Korzystanie z protokołów TLS znacznie zwiększa poziom bezpieczeństwa podczas wymiany poufnych danych, takich jak hasła i numery kart kredytowych, oraz chroni użytkowników przed atakami mającymi na celu naruszenie bezpieczeństwa informacji.

- Szyfrowanie danych. Najbardziej oczywisty punkt: protokół TLS zapewnia szyfrowanie danych, uniemożliwiając podsłuchiwanie lub modyfikowanie ich przez atakującego.

- Uwierzytelnianie serwera. Klient weryfikuje autentyczność witryny za pomocą klucza publicznego i upewnia się, że komunikuje się ona z właściwym serwerem, a nie z pośrednikiem. Jeśli certyfikat nie przejdzie weryfikacji lub go zabraknie, klient może ostrzec o potencjalnym ataku.

- Uwierzytelnianie klienta. W niektórych przypadkach, gdy wymagane jest wzajemne uwierzytelnianie, klient dostarcza serwerowi własny certyfikat. Serwer może zweryfikować ten certyfikat i zweryfikować autentyczność klienta.

- Wymiana kluczy Diffiego-Hellmana. Protokół TLS umożliwia klientowi i serwerowi uzgodnienie wspólnego klucza tajnego za pomocą protokołu Diffiego-Hellmana.

- Podpis cyfrowy. Protokół TLS wykorzystuje podpisy cyfrowe do weryfikacji autentyczności i integralności przesyłanych danych. Podpis cyfrowy gwarantuje, że dane nie zostały zmodyfikowane w trakcie transmisji.

Żadna metoda zabezpieczeń nie jest idealna, z wyjątkiem miejsc o silnym bezpieczeństwie, takich jak Fort Knox czy bunkier Batmana. Ataki typu Man-in-the-middle mogą wystąpić nawet w przypadku nowoczesnych protokołów, takich jak TLS, zwłaszcza jeśli nie zostaną starannie skonfigurowane. Aby zapewnić solidne bezpieczeństwo sieci, ważne jest staranne skonfigurowanie protokołów i stałe aktualizowanie używanych technologii. Regularne aktualizacje i monitorowanie systemu pomogą zminimalizować ryzyko i chronić dane przed nieautoryzowanym dostępem.

Wersje protokołu TLS: Czym się różnią i którą wybrać?

Obecnie najszybszą i najbezpieczniejszą wersją protokołu TLS jest wersja 1.3. Stało się to możliwe dzięki nowoczesnym algorytmom szyfrowania, usunięciu przestarzałych funkcji, a także wdrożeniu skutecznego mechanizmu wznawiania sesji. W niektórych przypadkach można używać wersji 1.2, ale w przypadku protokołów niższych zaleca się zachowanie ostrożności i korzystanie z nich tylko w przypadku pracy ze starszymi przeglądarkami i aplikacjami. Aktualizacja do wersji TLS 1.3 zapewni lepszą ochronę danych i poprawi wydajność połączenia.

Protokół TLS (Transport Layer Security) przeszedł znaczące zmiany od momentu swojego powstania, stale poprawiając swoje bezpieczeństwo i funkcjonalność. Każda nowa wersja TLS przyniosła innowacje i ulepszenia, które zwiększyły poziom ochrony danych w internecie.

Począwszy od protokołu SSL, protokół został przeprojektowany i od wersji 1.0 stał się TLS. Każda iteracja dodawała nowe algorytmy szyfrowania, ulepszone mechanizmy uwierzytelniania i zapewniała ochronę przed różnymi atakami. Na przykład, TLS 1.2 wprowadził obsługę nowocześniejszych i bezpieczniejszych algorytmów, takich jak SHA-256, co znacznie zwiększyło poziom bezpieczeństwa połączenia.

Wraz z wydaniem TLS 1.3 proces nawiązywania połączenia został znacznie uproszczony, co nie tylko przyspieszyło go, ale także zwiększyło jego bezpieczeństwo dzięki wyeliminowaniu przestarzałych i niebezpiecznych funkcji. Ta wersja poprawiła również ochronę przed atakami typu man-in-the-middle. (MITM) i znacząco zmniejszył liczbę rund wymiany danych, aby przyspieszyć ten proces.

W ten sposób rozwój protokołu TLS świadczy o zaangażowaniu w poprawę bezpieczeństwa i wydajności połączeń internetowych, czyniąc go niezbędnym narzędziem ochrony danych w nowoczesnej komunikacji cyfrowej.

SSL 3.0 został zastąpiony nowocześniejszymi protokołami, takimi jak TLS (Transport Layer Security), które zapewniają wyższy poziom bezpieczeństwa i ochrony danych. Kluczowe zmiany obejmują ulepszone metody szyfrowania, zapobiegające atakom takim jak POODLE. Nowe wersje protokołu charakteryzują się również ulepszonym uwierzytelnianiem i integracją, zapewniając bardziej niezawodne połączenie między klientem a serwerem. TLS obsługuje silniejsze algorytmy szyfrowania i oferuje ulepszone funkcje ochrony prywatności użytkowników. Te zmiany zwiększają bezpieczeństwo i wydajność nowoczesnych protokołów w zakresie ochrony danych w sieci.

- Dodano nowe funkcje do generowania kluczy i obliczania kodu uwierzytelniania wiadomości (MAC).

- Zmieniono formaty gotowych wiadomości.

- Wprowadzono nowe kody błędów (alerty).

- Dodano obowiązkowe wsparcie dla protokołu Diffie-Hellmana.

Co zmieniło się w naszym podejściu? Dokonaliśmy przeglądu kluczowych aspektów i wdrożyliśmy nowe metody poprawy jakości i wydajności. Zaktualizowany proces pozwala nam szybciej reagować na potrzeby klientów i dostosowywać się do zmian rynkowych. Usprawniliśmy również komunikację w zespole, co przyczyniło się do lepszej koordynacji pracy i wzrostu produktywności. Celem tych zmian jest stworzenie produktu o wyższej jakości i poprawa doświadczeń użytkownika. Jesteśmy zaangażowani w ciągłe doskonalenie i gotowi na nowe wyzwania.

- Zastąpiliśmy podatne na ataki algorytmy haszujące MD5 i SHA-1 bezpieczniejszymi, takimi jak SHA-256.

- Wdrożyliśmy zaawansowane algorytmy szyfrowania, takie jak AES i Camellia.

- Dodaliśmy ochronę przed atakami typu padding wykorzystującymi generowanie liczb losowych.

- Ulepszyliśmy ochronę przed atakami typu cipher block chaining (CBC).

Co zmieniło się ostatnio w naszym życiu? Jesteśmy świadkami znaczących zmian w różnych aspektach życia codziennego. Technologia rozwija się w zdumiewającym tempie, wpływając na wszystkie dziedziny, od edukacji po medycynę. Pojawienie się nowych technologii, takich jak sztuczna inteligencja i automatyzacja, zmienia sposób, w jaki ludzie pracują i komunikują się.

Media społecznościowe również uległy zmianom. Stały się nie tylko platformami komunikacyjnymi, ale także potężnymi narzędziami dla biznesu i marketingu. Marki coraz częściej wykorzystują je do nawiązywania kontaktu z klientami i promowania swoich produktów i usług.

Zmiany środowiskowe również nie pozostają niezauważone. Rosnąca świadomość problemów środowiskowych skłania ludzi do ponownego przemyślenia swoich nawyków i wyboru bardziej zrównoważonych opcji konsumpcji, co sprzyja przejściu na zielone technologie.

Co więcej, pandemia COVID-19 zmieniła nasz dotychczasowy styl życia. Nauczyliśmy się pracować zdalnie, co dla wielu stało się normą. Zmiany te dotknęły również sektor zdrowia, w którym nacisk przesunął się na telemedycynę i profilaktykę chorób.

W związku z tym zmiany zachodzące wokół nas wpływają na każdy aspekt życia i wymagają od nas adaptacji. Ważne jest, aby być przygotowanym na nowe wyzwania i wykorzystywać oferowane przez nie możliwości.

- Dodano nowe algorytmy szyfrowania, takie jak AES-GCM (Advanced Encryption Standard — Galois/Counter Mode).

- Poprawiono integralność danych i uwierzytelnianie.

- Dodano rozszerzenia, które umożliwiają klientowi i serwerowi negocjowanie obsługiwanych funkcji i parametrów.

Co zmieniło się w najnowszej wersji produktu? Aktualizacje i ulepszenia wprowadzone w nowej wersji znacząco poprawiają wydajność i użyteczność. Wprowadzono nowe funkcje, które ułatwiają wykonywanie zadań, a błędy zidentyfikowane w poprzednich wersjach zostały naprawione. Użytkownicy mogą teraz korzystać z bardziej intuicyjnego interfejsu i przyspieszonych procesów, co przyczynia się do ogólnej wydajności pracy. Ulepszone algorytmy przetwarzania danych zwiększają stabilność i niezawodność systemu, zapewniając maksymalną produktywność użytkowników. Nadal aktywnie pracujemy nad ulepszaniem produktu, uwzględniając opinie użytkowników i wdrażając najnowsze technologie. Aktualizacje są już dostępne do pobrania i zalecamy wszystkim użytkownikom aktualizację do najnowszej wersji, aby móc korzystać ze wszystkich korzyści i funkcji.

- Dodano mechanizm wznawiania sesji RTT (0-RTT), który szczegółowo omówiliśmy powyżej.

- Czas nawiązywania połączenia został skrócony dzięki optymalizacji protokołu uzgadniania.

- Usunięto przestarzałe i podatne na ataki funkcje: algorytmy szyfrowania oparte na CBC, weryfikację podpisów opartą na RSA/DSA i inne.

- Klient może teraz wysyłać dane bez oczekiwania na potwierdzenie z serwera.

Luki w zabezpieczeniach protokołu TLS

Całkowita ochrona danych nie jest możliwa. Jak każda technologia, TLS ma swoje luki w zabezpieczeniach. Chociaż TLS zapewnia wysoki poziom bezpieczeństwa transmisji danych, istnieje szereg zagrożeń, które mogą zostać wykorzystane przez atakujących. Na przykład luki w zabezpieczeniach implementacji protokołu, nieprawidłowe ustawienia lub nieaktualne wersje mogą prowadzić do naruszenia bezpieczeństwa danych. Dlatego ważne jest regularne aktualizowanie oprogramowania i przestrzeganie zaleceń dotyczących bezpieczeństwa, aby zminimalizować ryzyko i zapewnić niezawodną ochronę informacji.

- Ataki na słabe algorytmy szyfrowania w starszych wersjach protokołu TLS. Moc obliczeniowa dzisiejszych komputerów sprawia, że stosunkowo łatwo jest złamać algorytmy szyfrowania, które wcześniej uważano za nieprzenikalne. Należy korzystać z nowoczesnych algorytmów szyfrowania.

- Luki w zabezpieczeniach implementacji i konfiguracji. Korzystanie z bibliotek firm trzecich, pobłażliwe podejście do sprawdzania certyfikatów i aktualizacji zmniejsza bezpieczeństwo danych.

- Socjotechnika i phishing. Nawet przy najnowszej, poprawnie skonfigurowanej wersji protokołu TLS, nie należy naruszać zasad bezpieczeństwa online – nie należy klikać podejrzanych linków i pozostawiać poufnych danych w miejscu, w którym atakujący mogliby je uzyskać.

- Wyciek informacji i analiza ruchu. Używanie tego samego loginu i hasła może naruszyć bezpieczeństwo danych.

- Luki w zabezpieczeniach systemu operacyjnego. Wyłączenie zapory sieciowej i zaniedbanie aktualizacji systemu operacyjnego narazi Twoje dane na ataki.

Większość zagrożeń bezpieczeństwa i scenariuszy ataków wymienionych wcześniej nadal dotyczy protokołu TLS 1.3. Jednak TLS 1.3 zawiera znaczące ulepszenia i zmiany mające na celu przeciwdziałanie tym zagrożeniom. Te innowacje zwiększają odporność protokołu na nowoczesne metody ataków i zapewniają wyższy poziom bezpieczeństwa transmisji danych w sieci.

- Ulepszona kryptografia. Nowoczesne algorytmy szyfrowania i haszowania zapewniają bardziej niezawodną ochronę danych i odporność na znane ataki.

- Usunięcie słabych algorytmów szyfrowania, takich jak MD5 i SHA-1, w celu zmniejszenia ryzyka związanego z ich użyciem.

- Zaktualizowany proces nawiązywania połączenia. W najnowszej wersji zoptymalizowaliśmy nawiązywanie połączenia, aby ograniczyć wymianę wiadomości i poprawić wydajność.

- Utajnienie przekazywania. Nawet jeśli długoterminowe klucze serwera lub klienta zostaną naruszone, poprzednie sesje pozostają bezpieczne.

- Ulepszona ochrona przed atakami MITM. Czwarta wersja protokołu TLS zawiera szereg zmian mających na celu poprawę ochrony przed atakami MITM, takich jak bardziej rygorystyczna walidacja certyfikatów i stosowanie silnych algorytmów uwierzytelniania.

TLS 1.3 to duży krok naprzód w zabezpieczaniu połączeń internetowych. Pomimo istotnych ulepszeń, należy zachować czujność w obliczu nowych zagrożeń i możliwych scenariuszy ataków, które mogą pojawić się w przyszłości. Regularne monitorowanie i aktualizowanie systemów bezpieczeństwa pomoże zminimalizować ryzyko i chronić dane użytkowników.