Spis treści:

- Czym jest zapora sieciowa

- Dlaczego potrzebujesz zapory sieciowej: ochrona przed zagrożeniami zewnętrznymi

- Jak działa zapora sieciowa i jak blokuje niechciane połączenia

- 5 najpopularniejszych zapór sieciowych: porównanie ich funkcji i możliwości

- Konfigurowanie zapory sieciowej w systemie Windows: instrukcje krok po kroku

- Wyniki

Kurs: „Zawód Specjalisty ds. Cyberbezpieczeństwa”

Dowiedz się więcejPrawidłowe określenie to „zapora sieciowa”, znana również jako „firewall” lub „firewall”. Użycie poprawnej terminologii pomoże Ci uzyskać dokładniejsze wyniki w wyszukiwarkach, w tym w tym artykule. Zapora sieciowa odgrywa kluczową rolę w zapewnianiu bezpieczeństwa sieci, chroniąc ją przed nieautoryzowanym dostępem i złośliwymi atakami. Ważne jest, aby używać poprawnej terminologii podczas wyszukiwania informacji, aby znaleźć istotne i przydatne materiały.

W tym artykule przyjrzymy się szczegółowo tej koncepcji i odpowiemy na najczęściej zadawane pytania związane z tym tematem.

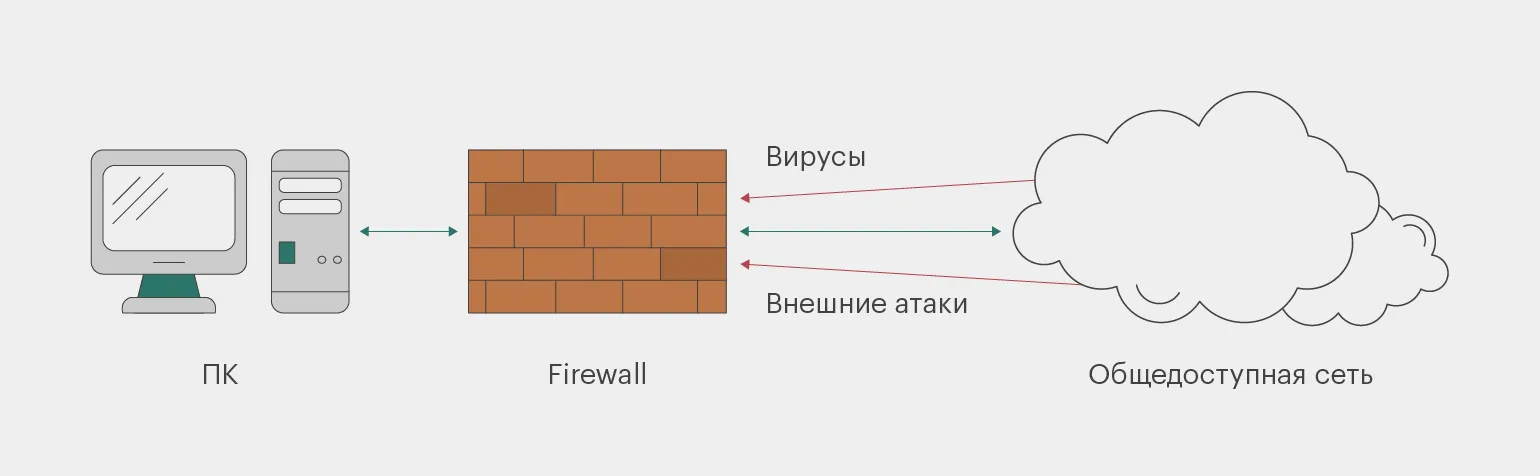

Zapory sieciowe i firewalle odgrywają kluczową rolę w zapewnianiu bezpieczeństwa infrastruktury sieciowej. Narzędzia te chronią sieci komputerowe przed nieautoryzowanym dostępem i zagrożeniami poprzez filtrowanie ruchu przychodzącego i wychodzącego. Zapory sieciowe mogą być sprzętowe lub programowe, zapewniając elastyczność w wyborze rozwiązania zabezpieczającego. Analizują pakiety danych w oparciu o ustalone reguły, co pozwala im blokować potencjalnie niebezpieczne połączenia. Jako element systemu bezpieczeństwa, pomagają zapobiegać atakom i wyciekom danych, zapewniając ochronę przed wirusami i złośliwym oprogramowaniem. Zrozumienie działania tych technologii jest niezbędne do skutecznego zarządzania bezpieczeństwem sieci i ochrony informacji.

- Co to jest i czym różni się od innych?

- Do czego służą?

- Jak działają i jak blokują niechciane połączenia?

- 5 najpopularniejszych zapór sieciowych: porównanie ich funkcji i możliwości

- Konfigurowanie zapory sieciowej w systemie Windows: przewodnik krok po kroku

- Podsumowanie

Czym jest zapora sieciowa?

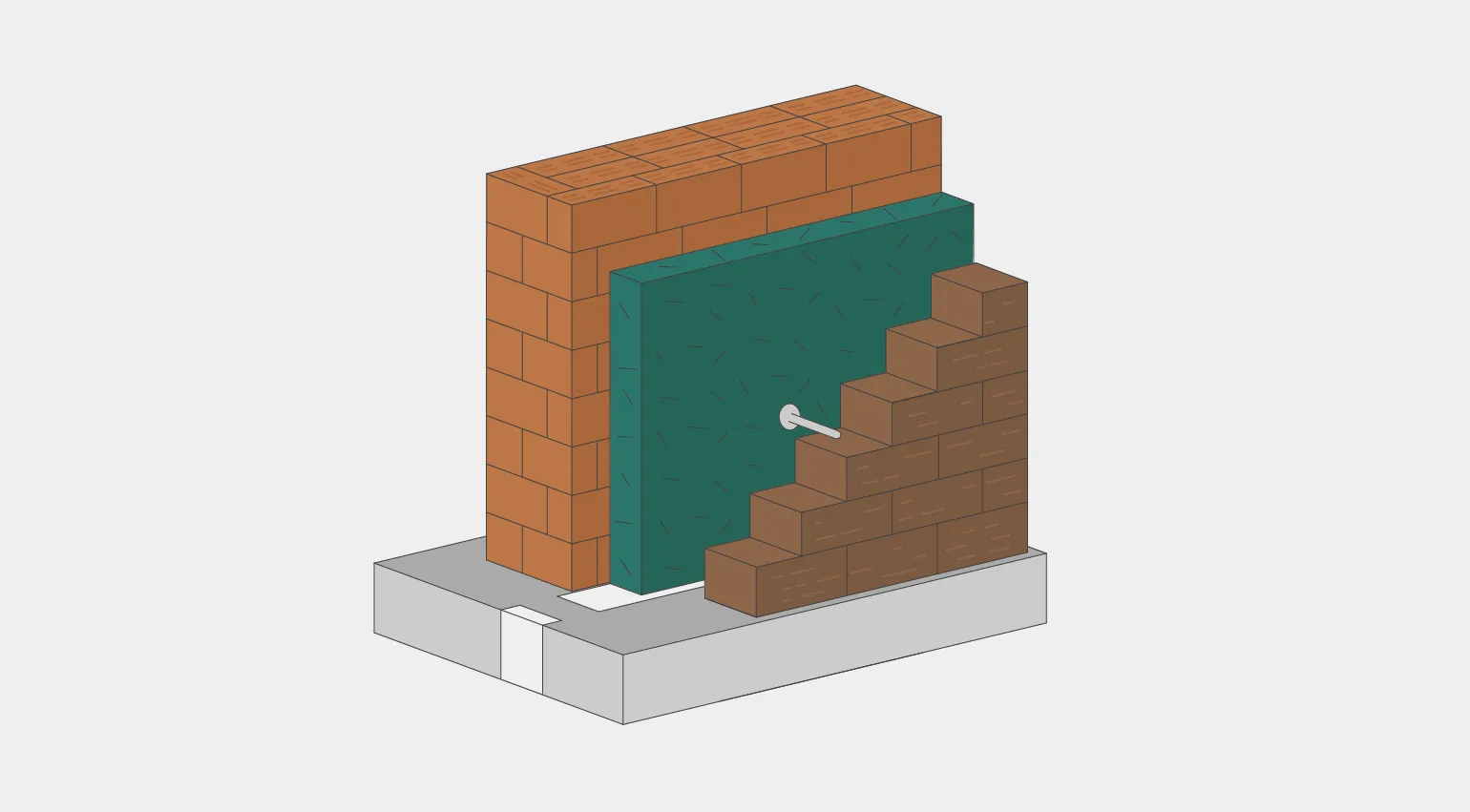

Zapora sieciowa, znana również jako zapora sieciowa lub ekran sieciowy, jest ważnym elementem bezpieczeństwa sieci. Nazwa „zapora sieciowa” pochodzi z dziedziny bezpieczeństwa pożarowego i odnosi się do ściany wykonanej z materiałów niepalnych, mającej na celu zapobieganie rozprzestrzenianiu się ognia na bardziej wartościowe części budynku. W kontekście technologii sieciowych, zapora sieciowa pełni podobną funkcję, chroniąc sieci komputerowe przed nieautoryzowanym dostępem i zagrożeniami. Monitoruje ona przychodzące i wychodzące połączenia sieciowe, analizując dane i decydując, które pakiety informacji przepuścić, a które zablokować. Prawidłowa konfiguracja zapory sieciowej ma kluczowe znaczenie dla ochrony danych i utrzymania bezpieczeństwa sieci.

W świecie technologii informatycznych zapora sieciowa jest kluczowym elementem ochrony komputera użytkownika przed zagrożeniami internetowymi. Zapora sieciowa może być oprogramowaniem, urządzeniem sprzętowym lub serwerem monitorującym ruch przychodzący i wychodzący. Niczym ochroniarz monitorujący, kto może wejść do domu, zapora sieciowa analizuje dane przychodzące do komputera i decyduje, które połączenia zezwolić, a które zablokować. Zapewnia to ochronę przed złośliwym oprogramowaniem, atakami hakerów i innymi zagrożeniami, które mogą zaszkodzić urządzeniu i danym osobowym. Wdrożenie niezawodnej zapory sieciowej to ważny krok w kierunku zapewnienia bezpieczeństwa w świecie cyfrowym.

Zapora sieciowa analizuje cały ruch sieciowy, w tym ruch przychodzący, wychodzący i intranetowy. Niemieckie słowo „brandmauer” ma podobne znaczenie. Zaporę sieciową często nazywa się „ekranem”, ponieważ skanuje ona sieć w poszukiwaniu zagrożeń internetowych, chroniąc użytkowników przed potencjalnymi zagrożeniami. Ten system bezpieczeństwa odgrywa kluczową rolę w ochronie danych i zapobieganiu nieautoryzowanemu dostępowi, zapewniając niezawodną ochronę urządzeń i sieci.

Przyjrzyjmy się bliżej szczegółom, aby rozwiać wszelkie wątpliwości dotyczące tych terminów.

Zapora sieciowa to ogólne określenie różnych typów urządzeń i programów przeznaczonych do ochrony komputerów i sieci przed zagrożeniami zewnętrznymi. Podstawową funkcją zapory sieciowej jest blokowanie niepożądanego ruchu i kontrolowanie dostępu, co zapewnia bezpieczeństwo danych i zapobiega nieautoryzowanemu dostępowi. Zapory sieciowe są niezbędnym elementem cyberbezpieczeństwa, umożliwiając organizacjom i osobom prywatnym ochronę swoich informacji przed potencjalnymi atakami i złośliwym oprogramowaniem.

Zapora sieciowa to rozwiązanie sprzętowo-programowe przeznaczone do ochrony sieci komputerowych przed nieautoryzowanym dostępem i złośliwym oprogramowaniem. Monitoruje i filtruje ruch sieciowy, blokując podejrzane lub zabronione połączenia i działania. Zapora sieciowa może być samodzielnym urządzeniem lub zintegrowana z urządzeniami sieciowymi, zapewniając niezawodną ochronę sieci korporacyjnych i domowych. Skuteczne wykorzystanie zapory sieciowej znacznie zmniejsza ryzyko ataków i wycieków danych, co czyni ją niezbędnym elementem systemu cyberbezpieczeństwa.

Zapora systemu Windows jest ważnym składnikiem System bezpieczeństwa systemu operacyjnego Windows. Chroni komputer poprzez monitorowanie przychodzącego i wychodzącego ruchu sieciowego. Użytkownicy mogą dostosować ustawienia zapory sieciowej do swoich potrzeb i wymagań bezpieczeństwa, co pozwala im efektywnie zarządzać dostępem do zasobów sieciowych. Aby zmienić ustawienia zapory sieciowej, przejdź do sekcji „Ustawienia zabezpieczeń” w Panelu sterowania systemu Windows, gdzie dostępne są różne opcje konfiguracji reguł i filtrów. Skonfigurowanie zapory sieciowej pomaga chronić komputer przed nieautoryzowanym dostępem, złośliwym oprogramowaniem i innymi zagrożeniami, dzięki czemu jest ona niezbędnym narzędziem do zapewnienia bezpieczeństwa online.

Zapora systemu Windows i zapora sieciowa to dwie różne technologie, ale obie zostały zaprojektowane w celu ochrony komputera przed zagrożeniami zewnętrznymi. Zapora systemu Windows to oprogramowanie, które ogranicza dostęp z zewnątrz do komputera i kontroluje przesyłanie danych między sieciami. Działa na poziomie systemu operacyjnego i może blokować określone porty dla połączeń przychodzących i wychodzących. Zapewnia to dodatkową warstwę bezpieczeństwa, umożliwiając użytkownikom dostosowywanie reguł dostępu i chroniąc system przed potencjalnymi atakami i złośliwym oprogramowaniem. Prawidłowa konfiguracja zapory sieciowej to ważny krok w zapewnieniu bezpieczeństwa komputera i ochronie danych osobowych.

Zapora sieciowa, znana również jako zapora sieciowa, to urządzenie zaprojektowane w celu ochrony sieci przed zagrożeniami i atakami zewnętrznymi. Działa na poziomie fizycznym, instalując się między różnymi sieciami i kontrolując przesyłanie danych między nimi. Główne funkcje zapory sieciowej obejmują blokowanie określonych portów i protokołów, a także sprawdzanie obecności złośliwego oprogramowania i innych potencjalnych zagrożeń. Skuteczna zapora sieciowa jest kluczowym elementem systemu bezpieczeństwa informacji, zapewniając ochronę przed nieautoryzowanym dostępem i minimalizując ryzyko wycieku danych.

Do czego służy zapora sieciowa: Ochrona przed zagrożeniami zewnętrznymi

Zapora sieciowa skutecznie kontroluje ruch między komputerem a sieciami zewnętrznymi i blokuje niechciane połączenia. Chroni przed różnymi zagrożeniami zewnętrznymi, takimi jak wirusy, złośliwe oprogramowanie, nieautoryzowany dostęp, ataki DDoS, ataki phishingowe i wycieki poufnych informacji. Korzystanie z zapory sieciowej to ważny krok w zapewnianiu bezpieczeństwa sieci i ochronie danych użytkowników.

- Ataki hakerów: zapora sieciowa blokuje nieautoryzowane próby dostępu do komputera lub sieci;

- Ochrona przed wirusami i innym złośliwym oprogramowaniem;

- Ochrona poufnych informacji – haseł, danych bankowych i innych danych osobowych;

- Ochrona przed spamem i niechcianą pocztą.

Jak działa zapora sieciowa i jak blokuje niechciane połączenia

Zasadę działania zapory sieciowej można porównać do bramy: na wejściu system analizuje każdy przychodzący pakiet i decyduje, czy go przepuścić, czy zablokować. Początkowe instrukcje konfiguracyjne są ustalane przez administratora systemu, który tworzy listę dozwolonych i zablokowanych adresów lub portów. Na podstawie tych danych zapora sieciowa określa, które połączenia są uważane za niepożądane, a które za akceptowalne. W ten sposób zapora sieciowa chroni sieć, monitorując ruch i zapobiegając nieautoryzowanemu dostępowi.

Aby zapewnić bezpieczeństwo komputera, zapora sieciowa może stosować różne metody ochrony. Analizuje ruch przychodzący i wychodzący, blokując niechciane połączenia i uniemożliwiając dostęp złośliwego oprogramowania. Zapora sieciowa może wykorzystywać filtrowanie pakietów, sprawdzanie stanu połączenia, a nawet głęboką inspekcję ruchu do identyfikacji zagrożeń. Metody te pomagają chronić system przed atakami i włamaniami, zapewniając niezawodną ochronę danych osobowych i zapobiegając wyciekom informacji. Skuteczne korzystanie z zapory sieciowej jest ważnym elementem strategii cyberbezpieczeństwa, pomagając minimalizować ryzyko i wzmacniać ochronę komputera.

- Blokowanie adresów IP i nazw domen, które są źródłami niechcianego ruchu;

- Blokowanie portów używanych do niechcianych połączeń;

- Ograniczanie ruchu w określonych protokołach, które mogą być wykorzystywane do ataków;

- Wykrywanie i blokowanie złośliwego oprogramowania, które może próbować infiltrować sieć.

W niektórych przypadkach prawidłowa konfiguracja zapory sieciowej może chronić dane osobowe przed oszustwami i pomóc w utrzymaniu wysokiego poziomu bezpieczeństwa informacji korporacyjnych. Skuteczne mechanizmy zapór sieciowych pomagają zapobiegać nieautoryzowanemu dostępowi do danych, co jest kluczowym aspektem bezpieczeństwa informacji w nowoczesnych organizacjach.

Pracownicy aktywnie wymieniają się informacjami w firmie, dlatego ważne jest śledzenie źródeł tej wymiany. Oszuści mogą łatwo maskować swój ruch jako legalny, co stanowi zagrożenie dla poufności danych. Jednak nowoczesna zapora sieciowa potrafi wykryć takie podmiany i zapobiec nieautoryzowanemu dostępowi do sieci firmowej. Skuteczna ochrona obejmuje nie tylko monitorowanie ruchu, ale także wykorzystanie zaawansowanych technologii bezpieczeństwa informacji, które minimalizują ryzyko cyberzagrożeń.

Jednym z najczęstszych scenariuszy kradzieży danych jest atak DDoS. Awaria witryny lub serwera poprzez wysłanie dużej liczby żądań staje się znacznie trudniejsza, jeśli reguła zapory sieciowej jest wstępnie skonfigurowana tak, aby rozpoznawała taki ruch jako zagrożenie i go blokowała. Ochrona przed atakami DDoS obejmuje nie tylko filtrowanie niechcianego ruchu, ale także aktualizowanie systemów bezpieczeństwa, co minimalizuje ryzyko i zapewnia dostępność zasobów.

Zapora sieciowa odgrywa kluczową rolę w ochronie interesów finansowych i reputacyjnych firmy, zwłaszcza w sytuacjach, gdy konieczne jest zablokowanie przesyłania danych na nieznane adresy IP. Staje się to szczególnie ważne, gdy pracownik przypadkowo pobierze złośliwy plik i narazi swój komputer na ryzyko. Ochrona na poziomie zapory sieciowej pomaga zapobiegać dalszym wyciekom poufnych informacji i minimalizuje potencjalne straty. Skuteczne korzystanie z zapory sieciowej to kluczowy krok w zapewnieniu cyberbezpieczeństwa firmy.

Zaporę sieciową można porównać do zabezpieczeń w klubie nocnym, ale reguły dostępu do sieci są znacznie prostsze. Podstawowe funkcje zapory sieciowej obejmują analizę i monitorowanie ruchu przychodzącego i wychodzącego. Reguły zapory sieciowej mogą prowadzić do trzech możliwych scenariuszy: „accept” – zezwól na ruch; „reject” – zablokuj ruch i powiadomij użytkownika komunikatem o błędzie „Niedostępny”; lub „drop” – zablokuj transmisję danych bez wysyłania odpowiedzi. Zapory sieciowe odgrywają kluczową rolę w zapewnianiu bezpieczeństwa sieci, chroniąc ją przed nieautoryzowanym dostępem i potencjalnymi zagrożeniami. Prawidłowa konfiguracja tych systemów pozwala efektywnie zarządzać ruchem sieciowym i minimalizować ryzyko dla bezpieczeństwa informacji.

5 najpopularniejszych zapór sieciowych: porównanie ich funkcji i możliwości

Ustawienia zapory sieciowej różnią się w zależności od konfiguracji sieci i konkretnych wymagań bezpieczeństwa danych. Prawidłowa konfiguracja zapory sieciowej jest kluczowym elementem zapewnienia ochrony systemów informatycznych. Aby osiągnąć optymalny poziom bezpieczeństwa, należy uwzględnić różne czynniki, takie jak rodzaj ruchu, protokoły i potencjalne zagrożenia. Skuteczna konfiguracja zapory sieciowej pomaga zapobiegać nieautoryzowanemu dostępowi i minimalizować ryzyko wycieku danych.

pfSense to wydajna i wszechstronna zapora sieciowa typu open source, która zapewnia niezawodną ochronę sieci. Dzięki swojej elastyczności i możliwościom personalizacji, pfSense nadaje się zarówno do małych sieci domowych, jak i dużych infrastruktur korporacyjnych. Oferuje szeroki zakres funkcji, takich jak VPN, filtrowanie ruchu, zarządzanie przepustowością i monitorowanie sieci. Korzystanie z pfSense poprawia bezpieczeństwo i wydajność sieci oraz upraszcza zarządzanie zasobami sieciowymi.

Cisco ASA to system bezpieczeństwa oferujący zintegrowane rozwiązania dla zapór sieciowych, wirtualnych sieci prywatnych i kontroli dostępu. Dzięki swoim wielofunkcyjnym możliwościom Cisco ASA chroni sieci przed zagrożeniami zewnętrznymi, zapewnia bezpieczny dostęp zdalny i zarządza uprawnieniami użytkowników. System ten jest niezawodnym narzędziem do zapewnienia cyberbezpieczeństwa organizacjom każdej wielkości.

Check Point to kompleksowy system bezpieczeństwa, który łączy w sobie zaporę sieciową, wirtualną sieć prywatną, system zapobiegania włamaniom i szereg innych narzędzi ochrony informacji. Platforma ta zapewnia kompleksową ochronę infrastruktury sieciowej, umożliwiając organizacjom skuteczne zapobieganie zagrożeniom i minimalizowanie ryzyka. Korzystanie z rozwiązania Check Point gwarantuje wysoki poziom bezpieczeństwa, co czyni je idealnym wyborem dla firm każdej wielkości.

Fortinet to kompleksowe rozwiązanie bezpieczeństwa, które obejmuje zapory sieciowe, sieci VPN, systemy zapobiegania włamaniom (IPS), oprogramowanie antywirusowe, funkcje antyspamowe i wiele innych narzędzi. System ten został zaprojektowany w celu ochrony infrastruktury sieciowej przed różnymi zagrożeniami i atakami, zapewniając niezawodny poziom bezpieczeństwa dla korporacji i małych firm. Fortinet umożliwia centralne zarządzanie wszystkimi aspektami bezpieczeństwa, znacznie upraszczając proces monitorowania i reagowania na incydenty.

Sophos to wieloplatformowa zapora sieciowa oferująca konfigurowalną politykę bezpieczeństwa i zintegrowane narzędzia ochrony przed zagrożeniami. To rozwiązanie zapewnia niezawodną ochronę infrastruktury sieciowej, dostosowując się do specyficznych wymagań biznesowych. Sophos pomaga zapobiegać cyberatakom i minimalizować ryzyko, pozwalając użytkownikom skupić się na swoich zadaniach bez martwienia się o bezpieczeństwo danych.

Zapory sieciowe występują w różnych typach, w zależności od zastosowanych technologii i urządzeń. Główne kategorie zapór sieciowych obejmują rozwiązania sieciowe, programowe i chmurowe. Zapory sieciowe zapewniają ochronę na poziomie sieci, kontrolując ruch przychodzący i wychodzący. Zapory programowe są instalowane na poszczególnych urządzeniach i chronią je przed nieautoryzowanym dostępem i złośliwym oprogramowaniem. Zapory chmurowe zapewniają ochronę za pośrednictwem usług chmurowych, umożliwiając skalowalność środków bezpieczeństwa w zależności od potrzeb biznesowych. Każdy typ zapory sieciowej ma swoje własne cechy i zalety, co pozwala użytkownikom wybrać najodpowiedniejsze rozwiązanie, aby zapewnić bezpieczeństwo swoich danych i systemów.

- Zapora sieciowa z filtrowaniem pakietów — filtruje ruch przychodzący i wychodzący na podstawie adresów IP, portów i protokołów.

- Zapora sieciowa na poziomie obwodu — działa na poziomie sesji i nie ukrywa adresów urządzeń źródłowych.

- Zapora sieciowa z kontrolą stanu — jest zbudowana na bazie zapory sieciowej z filtrowaniem pakietów, ale umożliwia monitorowanie stanu połączenia sieciowego między nadawcą a odbiorcą.

- Zapora sieciowa na poziomie aplikacji — działa na poziomie aplikacji i kontroluje aplikacje wymieniające dane w sieci.

- Zapora sieciowa nowej generacji — dodatkowo wykorzystuje technologie IPS/IDS, DLP, VPN, SSL i inne.

- Zapora sieciowa sprzętowa — integruje się z innymi urządzeniami (routerami, przełącznikami, serwerami) i umożliwia wdrożenie pełnego zakresu środków bezpieczeństwa.

- Zapora sieciowa programowa — jest instalowana na urządzeniach określonego typu ... użytkownika i chroni go przed złośliwymi atakami.

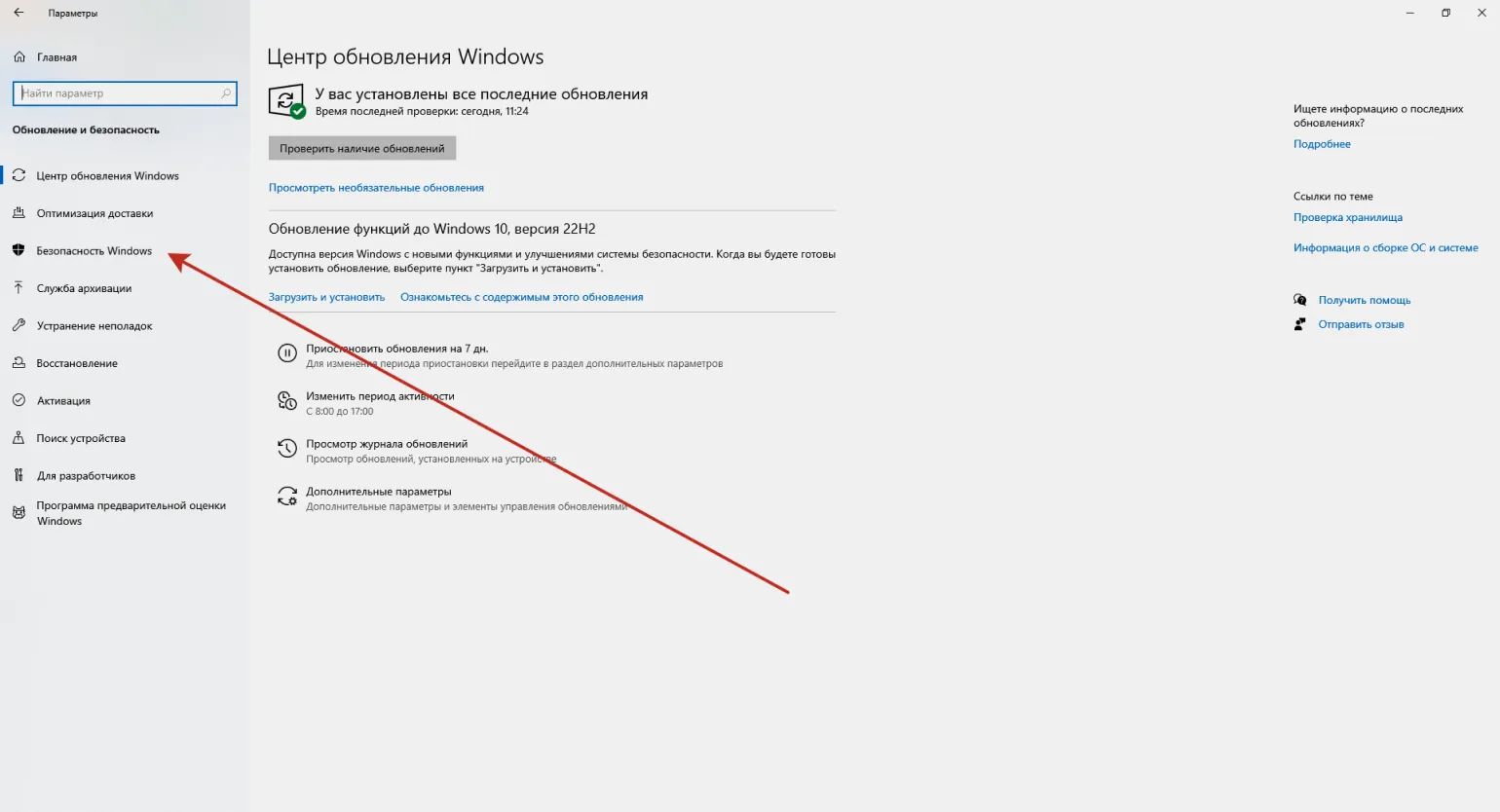

Konfigurowanie zapory sieciowej w systemie Windows: instrukcje krok po kroku

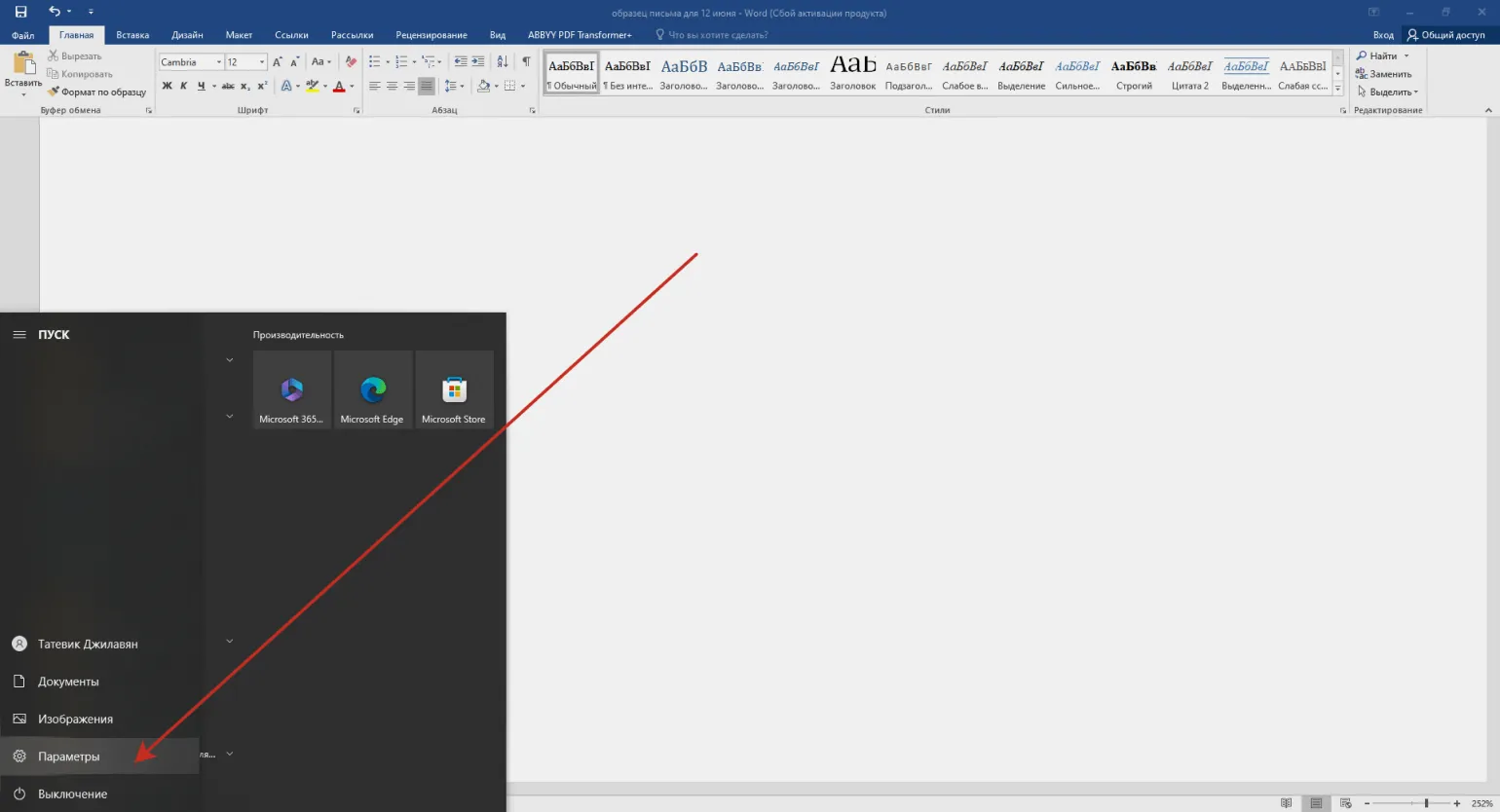

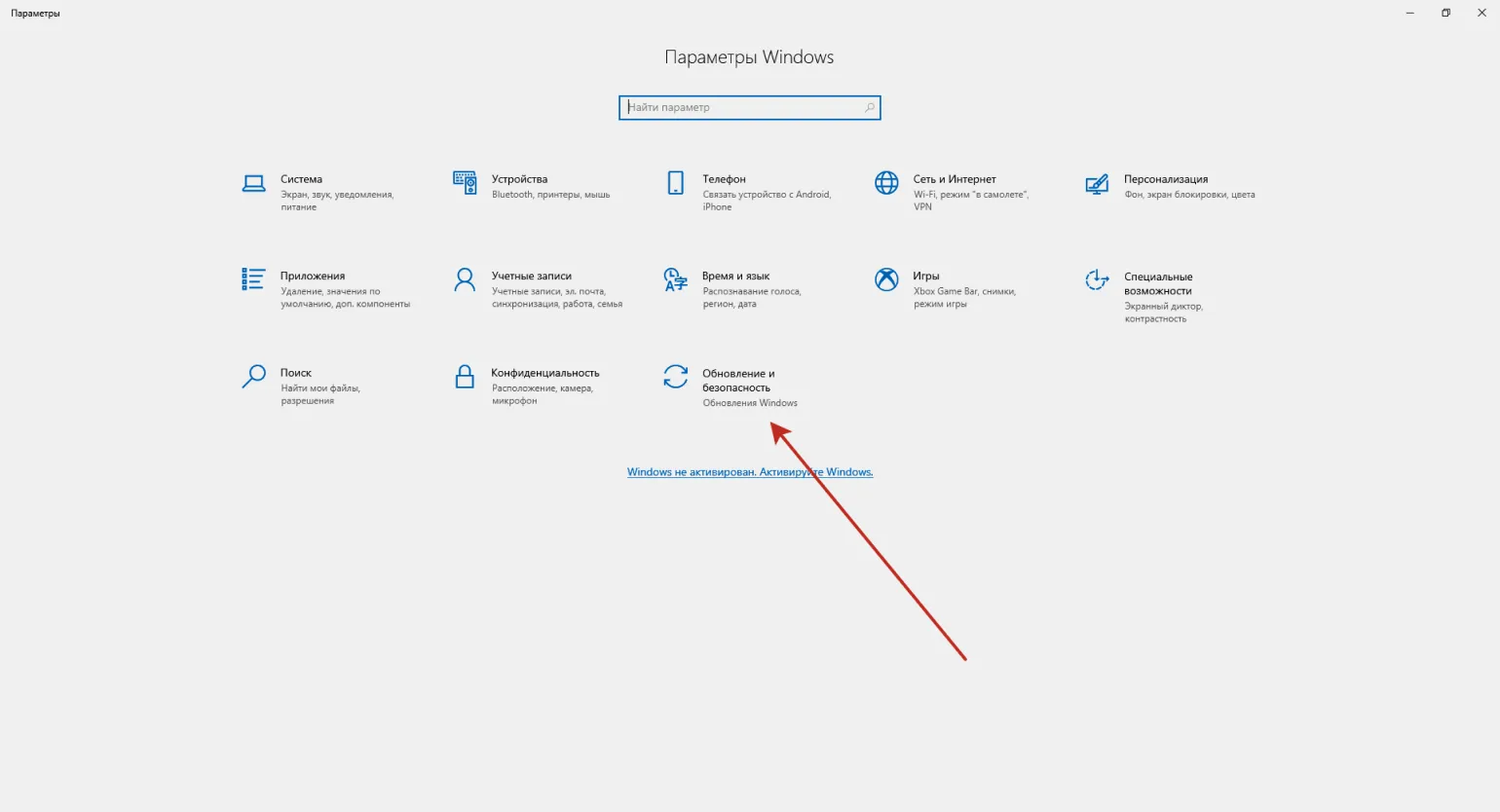

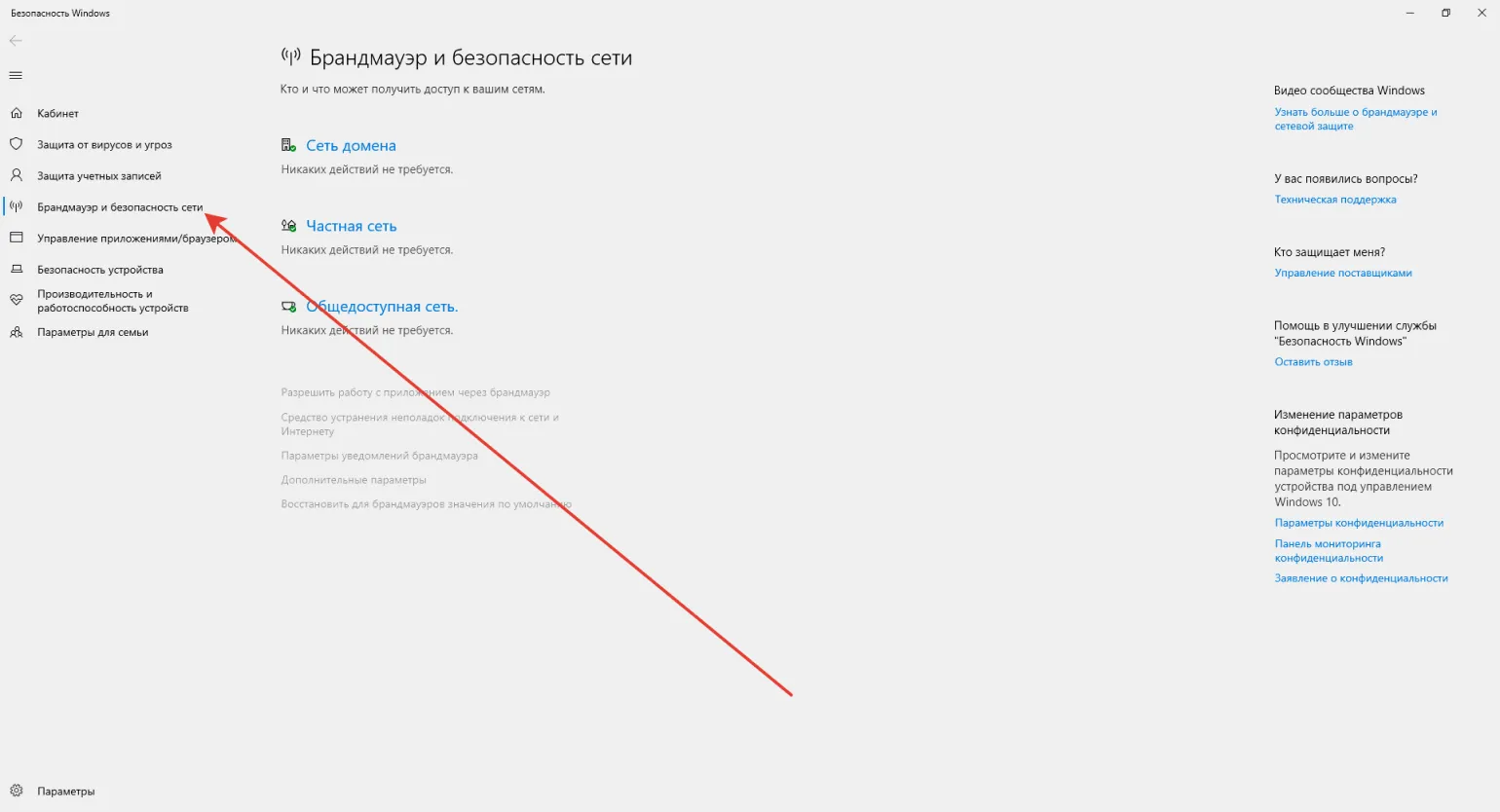

Aby włączyć zaporę sieciową w systemie Windows 10, wykonaj następujące kroki. Otwórz menu Start i przejdź do Ustawień. Następnie wybierz Aktualizacja i zabezpieczenia. W menu po lewej stronie kliknij Zabezpieczenia systemu Windows, a następnie wybierz Ochrona sieci i Internetu. Następnie znajdź opcję Zapora systemu Windows i upewnij się, że jest włączona. Jeśli zapora jest wyłączona, włącz ją, postępując zgodnie z instrukcjami. Włączenie zapory sieciowej ochroni system przed nieautoryzowanym dostępem i poprawi bezpieczeństwo urządzenia.

Kliknij przycisk Start i przejdź do Ustawień.

Przejdź do „Aktualizacja i zabezpieczenia”.

Przejdź do zakładki „Zabezpieczenia” Windows."

Aby kontynuować konfigurację, przejdź do sekcji „Zapora sieciowa i zabezpieczenia sieci”.

Sprawdź, czy zapora jest włączona. Włączona zapora chroni sieć i urządzenia przed nieautoryzowanym dostępem i różnymi zagrożeniami. Regularne sprawdzanie zapory pomoże utrzymać wysoki poziom bezpieczeństwa i zapobiec potencjalnym cyberatakom. Dostosuj reguły zapory do swoich potrzeb, aby zapewnić optymalną ochronę.

Aby skonfigurować zaporę aplikacji, wykonaj następujące kroki. Najpierw otwórz panel sterowania zapory. Następnie wybierz połączenia przychodzące i wychodzące, aby określić, które aplikacje mogą odbierać lub wysyłać dane przez sieć. Upewnij się, że wymagane aplikacje zostały dodane do listy dozwolonych. Skonfiguruj reguły filtrowania, aby ograniczyć dostęp tylko do autoryzowanych użytkowników i urządzeń. Po skonfigurowaniu zapisz zmiany i przetestuj, aby upewnić się, że zapora działa poprawnie i chroni aplikacje przed niechcianymi połączeniami. Regularnie aktualizuj ustawienia zapory, aby utrzymać wysoki poziom bezpieczeństwa sieci.

- W tej samej sekcji „Ochrona zapory i sieci” wybierz „Zezwalaj aplikacji na dostęp przez zaporę”. Uwaga: jeśli masz zainstalowany program antywirusowy, ta sekcja będzie wyłączona. W takim przypadku musisz skonfigurować zaporę w programie antywirusowym. samego siebie.

- Wybierz „Zezwalaj na inną aplikację”. Jeśli nie masz uprawnień administratora, przycisk będzie nieaktywny. Na komputerze osobistym możesz usunąć blokadę, klikając przycisk „Zmień ustawienia”.

- Znajdź aplikację, dla której chcesz skonfigurować zaporę sieciową i kliknij „Dodaj”.

- Ustaw żądane parametry aplikacji i kliknij OK.

Podsumowanie

Praca bez zapory sieciowej jest możliwa, ale wiąże się z dużym ryzykiem. Bez ochrony każdy może uzyskać dostęp do systemu, co może prowadzić do kradzieży poufnych informacji lub zainfekowania komputerów w sieci złośliwym oprogramowaniem i wirusami. Korzystanie z zapory sieciowej zapewnia niezawodną ochronę sieci i komputerów przed nieautoryzowanym dostępem, minimalizując zagrożenia bezpieczeństwa. Dlatego zdecydowanie zaleca się, aby zawsze korzystać z zapory sieciowej w celu ochrony informacji i systemu.

Obecnie istnieje wiele rozwiązań zapewniających bezpieczeństwo w Internecie, w tym indywidualne urządzenia, aplikacje mobilne, usługi w chmurze, i wbudowane programy komputerowe. Konfiguracja zapory sieciowej zajmuje niewiele czasu, ale pomoże chronić Twoje dane i środki przed oszustwami online. Inwestycja w prawidłowo skonfigurowaną zaporę sieciową zapewnia spokój ducha i ochronę Twoich zasobów online.

Czytanie jest ważnym aspektem rozwoju osobistego i poszerzania horyzontów. Pomaga doskonalić umiejętność pisania, wzbogaca słownictwo i sprzyja krytycznemu myśleniu. Książki, artykuły i inne źródła informacji mogą znacząco wpłynąć na nasze postrzeganie świata i rozumienie różnych tematów. Regularne czytanie jest nie tylko zabawne, ale także edukacyjne, co czyni je niezbędnym narzędziem w procesie samokształcenia. Poświęć czas na czytanie, aby wzbogacić swoją wiedzę i poszerzyć horyzonty.

- Jak Internet chroni informacje i dlaczego komputery kwantowe wkrótce zniszczą tę ochronę

- Test: Zgadnij, gdzie jest prawdziwy atak hakerski, a gdzie nie

- Hakerzy: kim są, do czego są zdolni i jak się przed nimi chronić

Dowiedz się więcej o kodowaniu i programowaniu na naszym kanale Telegram. Subskrybuj, aby być na bieżąco z ciekawymi treściami i przydatnymi wskazówkami!

Zawód Specjalisty ds. Cyberbezpieczeństwa

Rozwiniesz analityczne myślenie, nauczysz się wyszukiwać luki w zabezpieczeniach i dbać o bezpieczeństwo systemów IT. Zdobądź mistrzostwo w poszukiwanym zawodzie nawet bez doświadczenia w IT. Program kursu jest najbardziej kompleksowy na rynku!

Dowiedz się więcej